- Criado por Eloisa Silveira Duffeck, última alteração por Usuário desconhecido (rodrigo.neves) em 24 jun, 2022

.

Página centralizadora das informações referentes à LGPD - Lei Geral de Proteção de Dados

com impactos no produto TOTVS (Linha Datasul)

Conheça o objetivo, princípios, direitos e penalidades da Lei Geral de Proteção de Dados na página da Consultoria de Segmentos dedicada à LGPD.

Acesse: https://espacolegislacao.totvs.com/lgpd/

Funções e orientações para auxiliar o cliente a gerir a proteção de dados pessoais, considerando os principais requisitos previstos na LGPD:

- Configuração de Campos Pessoais/Sensíveis

- Auditoria dos Dados

- Segurança das Informações

- Consentimento

- Protocolos

- Integrações

- Criptografia

- Anonimização

- Relatório Dados do Titular

- Responsabilidades do Cliente

- Eventos webinar LGPD

- FAQs

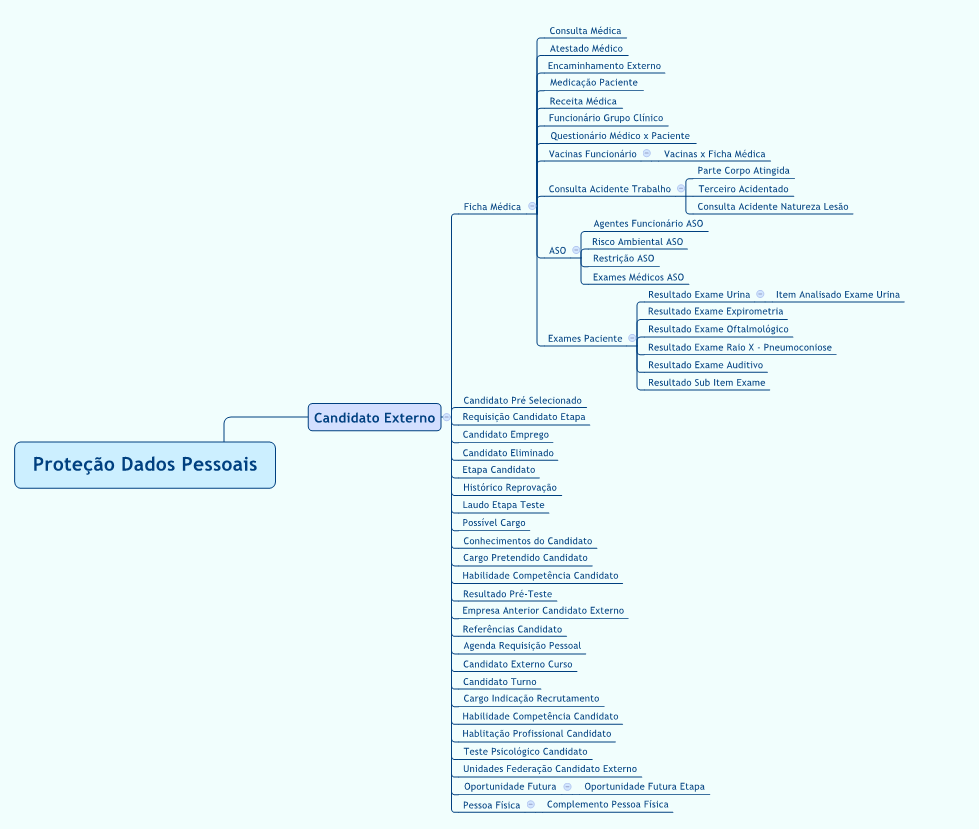

Consiste na configuração das tabelas e campos que contém dados pessoais/sensíveis ou que podem ser anonimizados.

Por meio da função "Gerenciamento de Campos Pessoais", é possível visualizar o mapeamento dos campos pessoais e sensíveis existentes no produto Datasul e adequá-los de acordo com o entendimento da empresa.

Importante!

A TOTVS liberou o mapeamento mínimo e sugestivo de campos pessoais. É de responsabilidade do cliente, como controlador, revisar a configuração, acrescentando ou alterando dados, inclusive as classificações que foram liberadas pela TOTVS, conforme seu entendimento e orientação de sua área jurídica.

CONTEÚDO

- Visão Geral

- Exemplo de utilização

- Tela Importação

- Principais Campos e Parâmetros

01. VISÃO GERAL

Disponibilizar no produto Datasul a funcionalidade de Importação dos dados protegidos cadastrados no sistema, sendo eles:

-

- Rotinas e campos pessoais e/ou sensíveis;

- Mapeamento de campos pessoais e/ou sensíveis por vínculos de titular .

A funcionalidade de Importação foi acoplada dentro do programa de Dados protegidos html.protectedData para que dessa forma, as ações referente a dados pessoais e/ou sensíveis estejam centralizados, também está disponível o acesso direto a funcionalidade por meio do programa html.protectedData-import.

02. EXEMPLO DE UTILIZAÇÃO

Acessar o menu do produto e executar o programa html.protectedData-import

Passos para utilização do programa de Importação:

- No campo Servidor RPW: Selecionar um servidor RPW, para realizar o processo de importação.

- No campo Eliminar registros customizados? Informar se a importação deve eliminar os registros customizados (Registro customizado é um registro cadastrado ou modificado pelo Cliente).

- No botão Selecionar arquivo: Selecionar um dos arquivos listados abaixo;

protectedData.jsonPadrão TOTVS (Rotinas e campos pessoais e/ou sensíveis):- Contém o mapeamento realizado e sugerido por todos os segmentos do produto, este mapeamento é composto por:

- Campos pessoais e/ou sensíveis;

- Rotinas relacionadas aos campos;

- Classificações (Utilizada no cadastro de campo).

- Tipos de documentos (Utilizado no cadastro de campo).

- O arquivo está localizado na pasta

univdata, existente no diretório do Foundation.

- Contém o mapeamento realizado e sugerido por todos os segmentos do produto, este mapeamento é composto por:

protectedData-export.jsonÉ exportado pela funcionalidade de Exportação de rotinas e campos pessoais e/ou sensíveissgdp.jsonPadrão TOTVS (Mapeamento dos campos pessoais e/ou sensíveis por vínculos de titular).- O arquivo está localizado na pasta

univdata, existente no diretório do Foundation.

- O arquivo está localizado na pasta

- Após informar os parâmetros e clicar no botão Importar

- Será feito upload do arquivo JSON para o diretório de spool do servidor RPW informado no parâmetro.

- O diretório de spool do servidor RPW, precisa ser acessível para o servidor de aplicação progress.

- Será gerado um pedido de execução para importação dos dados, para o programa

protectedData_import- Importação Arquivo Dados Protegidos. - O processo de importação será realizado no servidor RPW selecionado, tendo como resultado o arquivo

protectedData_import.txt.no diretório spool do servidor RPW.

- Será feito upload do arquivo JSON para o diretório de spool do servidor RPW informado no parâmetro.

Pedido de Execução

- Após a importação

- Verificar a situação da execução utilizando o programa Monitor Pedido Execução HTML (pedido-execucao-monitor) .

- Caso a situação da execução seja Execução com Erro:

- Será criada a mensagem no detalhe da execução:

- (ERRO) A transação do processo de importação foi desfeita para preservar os registros atuais. Para mais informações verifique o arquivo

protectedData_import.txt - No arquivo

protectedData_import.txtserão apresentados os pontos que causaram o erro na importação.

- (ERRO) A transação do processo de importação foi desfeita para preservar os registros atuais. Para mais informações verifique o arquivo

- Será criada a mensagem no detalhe da execução:

Regras de Importação protectedData.json

Se foi selecionada a opção para "Eliminar registros customizados?"

Elimina todos os registros das rotinas e campos pessoais e/ou sensíveis do tipo customizado :

- Se o arquivo que está sendo importado possuir registro do tipo Padrão:

Elimina todos os registros do tipo Padrão do banco de dados;

Insere todos os registros do tipo Padrão do arquivo, no banco de dados;

- Registro do tipo Padrão não sobrescreve registro do tipo Customizado, caso exista no banco de dados;

- O arquivo

protectedData.jsonpadrão da TOTVS, não modifica a situação do registro de campo (Ativo/Inativo) existente no banco de dados.

- Se o arquivo que está sendo importado possuir registro do tipo Customizado:

- Atualiza/Insere todos os registros do tipo Customizado do arquivo, no banco de dados;

- Banco mgadt será ignorado

- Caso exista algum registro para o banco "mgadt", o mesmo será ignorado na importação pois o banco é utilizado para monitoramento dos campos pessoais e/ou sensíveis e por isso não pode ser cadastrado como tal.

Regras de Importação sgdp.json

Se foi selecionada a opção para "Eliminar registros customizados?"

Atualmente essa opção é ignorada para este arquivo sgdp.json, pelo motivo de ainda não estar disponível a customização do mapeamento por vínculos de titular.

- Todos os registros do mapeamento por vínculos de titular serão eliminados e os registros do arquivo importado serão persistidos no banco de dados.

- Arquivo disponível na release 12.1.33 e superiores

- Observar que a eliminação e criação dos registros nesse processo não afetam os registros existentes nos programas:

03. Tela Importação

Principais Campos e Parâmetros

| Campo | Descrição |

|---|---|

| Servidor RPW | Zoom para seleção do servidor RPW |

Eliminar registros customizados? |

Indica se no processo de importação, serão eliminados os registros customizados que já estão presentes no banco de dados. |

| Selecionar arquivo | Botão para selecionar o arquivo que será importado |

| Importar | Botão para iniciar o processo de importação |

01. VISÃO GERAL

Disponibilizar no produto Datasul a funcionalidade para gerenciamento de campos pessoais e/ou sensíveis no sistema, possibilitando detalhar justificativas e outras informações para fins legais.

O cadastro de campos pessoais e/ou sensíveis foi acoplado dentro do programa de Dados protegidos html.protectedData para que dessa forma, as ações referente a dados pessoais e/ou sensíveis estejam centralizados, também está disponível o acesso direto a funcionalidade por meio do programa html.protectedData-fields.

02. EXEMPLO DE UTILIZAÇÃO

Executar o programa html.protectedData-fields

Utilização do programa Campos Pessoais

Requer a importação do arquivo JSON que contém o mapeamento de campos sugerido por todos os segmentos do produto. Vide este link.

Responsável pela busca exata do nome do campo informado, independente se o registro estiver ativo ou não.

Responsável pela busca dos campos considerando a combinação das seguintes opções:

- Banco: Nome do banco de dados do campo pessoal

- Tabela: Nome da tabela do campo pessoal

- Campo: Nome do campo pessoal

- Padrão: Opções "Sim", "Não", "Ambos"

- Sensível: Opções "Sim", "Não", "Ambos"

- Anonimiza: Opções "Sim", "Não", "Ambos"

Ativo: Opções "Sim", "Não", "Ambos"

Os filtros serão exibidos na tela principal e o usuário poderá retirá-los individualmente ou totalmente, se assim desejar.

Realizará a inclusão de um campo considerando as seguintes informações:

- Banco: Nome do banco de dados do campo pessoal

- Tabela: Nome da tabela do campo pessoal

- Campo: Nome do campo pessoal

- Tipo de Informação: Indica o tipo de informação que está sendo armazenada no campo

- Sensível: Indica se o campo corresponde a um dado sensível

- Anonimiza: Opções indica se o campo pode ser anonimizado

Classificações: Lista de classificações associadas ao campo. É necessário incluir ao menos uma, e cada classificação deverá ter uma justificativa.

- O campo sempre será criado como Customizado.

- O campo só será criado como Padrão pro meio da Rotina de importação.

Realizará a edição de um campo permitindo a alteração dos seguintes campos:

- Tipo de Informação: Indica o tipo de informação que está sendo armazenada no campo

- Sensível: Indica se o campo corresponde a um dado sensível.

- Anonimiza: opções indica se o campo pode ser anonimizado.

- Classificações: Lista de classificações associadas ao campo.

- Será possível remover e incluir novas.

- É necessário incluir ao menos uma, e cada classificação deverá ter uma justificativa.

- Unidade de medida e Tempo de guarda.

Realizará a exclusão de um campo, somente quando for do tipo Customizado.

Campo Padrão só será excluído pro meio da Rotina de importação.

Realizará a ativação ou inativação de um campo, seja ele Padrão ou Customizado.

Ao inativar um campo, serão feitas as seguintes operações:

- Serão verificados os programas que utilizam este campo (tela Relacionamento de campos) e, para cada programa, se todos os campos relacionados a ele estiverem inativos, será desabilitado o log de execução para este programa.

- Se o campo estiver marcado para ser auditado no AuditTrail, será emitida mensagem de alerta para que ele seja desativado manualmente em um momento posterior.

- Se o campo possuir mapeamento por vínculos do titular, e o mesmo contenha uma instrução de consulta ou condição para permitir anonimizar dados, será emitida uma mensagem de alerta informando os vínculos do titular relacionados ao campo. O campo inativo será ignorado nas solicitações de consulta e anonimização dos dados.

03. TELA CAMPOS PESSOAIS

Principais Campos e Parâmetros

| Campo | Descrição |

|---|---|

| Adicionar | Botão para adicionar campo pessoal |

| Busca avançada | Botão para abertura da busca avançada de campos pessoais |

| Listagem de campos |

|

04. TELA INCLUSÃO/EDIÇÃO DE CAMPOS PESSOAIS

Principais Campos e Parâmetros

| Campo | Descrição |

|---|---|

| Tipo Registro | Informativo para o tipo do registro.

|

| Nome Banco |

|

Nome Tabela |

|

| Nome Campo |

|

| Tipo de Informação | Campo de seleção para o tipo de informação. Tipos de informações disponíveis:

|

| Sensível | Indica se o campo corresponde a um dado sensível. |

| Anonimiza | Indica se o campo pode ser anonimizado.

|

| Incluir | Botão para incluir classificações:

|

| Listagem de classificações |

|

Atenção

Não será possível cadastrar campo pessoal para o banco MGADT pois o banco é utilizado para monitoramento dos campos pessoais e/ou sensíveis e por isso não pode ser cadastrado como tal.

CONTEÚDO

- Visão Geral

- Exemplo de utilização

- Tela Exportação

- Principais Campos e Parâmetros

01. VISÃO GERAL

Disponibilizar no produto Datasul a funcionalidade de Exportação dos dados protegidos, cadastrados no sistema.

A funcionalidade de Exportação foi acoplada dentro do programa de Dados protegidos html.protectedData para que dessa forma, as ações referente a dados pessoais e/ou sensíveis estejam centralizados, também está disponível o acesso direto a funcionalidade por meio do programa html.protectedData-export.

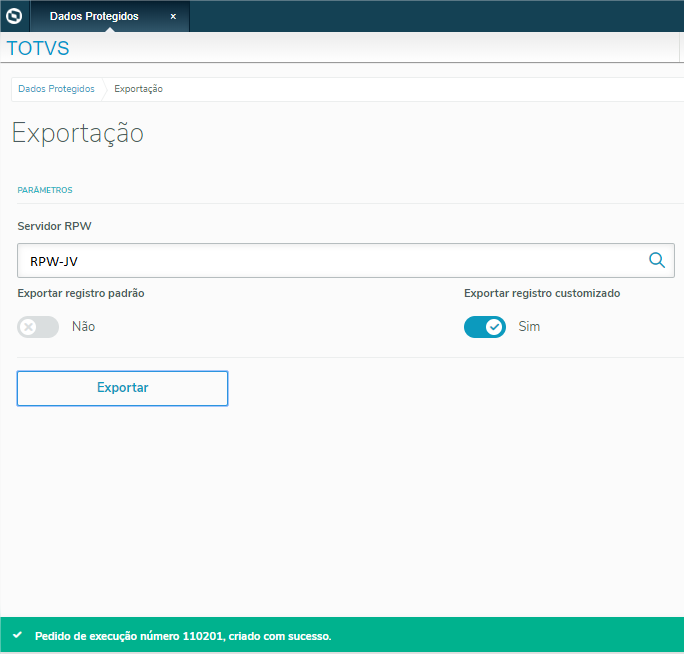

02. EXEMPLO DE UTILIZAÇÃO

Acessar o menu do produto e executar o programa html.protectedData-export

Passos para utilização do programa

- Servidor RPW: Selecionar um servidor RPW para realizar o processo de exportação.

- Selecionar o tipo de dado que será exportado:

- Exportar registro padrão: São os registros mapeados e sugeridos pela TOTVS.

- Exportar registro customizado: São os registros cadastrados ou modificados pelo Cliente.

- Ao selecionar as duas opções serão exportados ambos registros.

- Clicar no botão Exportar

- Neste processo será criado um pedido de execução para exportação dos dados: O código do pedido será apresentado em tela.

- O pedido de execução será criado para o programa

protectedData_export- Exportação Arquivo Dados Protegidos. - O processo de exportação será realizado no servidor RPW selecionado, tendo como resultado os arquivos:

protectedData-export.json: Arquivo contendo os campos pessoais e/ou sensíveissgdp-export.json: Arquivo contendo o mapeamento dos campos pessoais e/ou sensíveis por vínculo do titularAtualmente este arquivo não contempla registros customizados.Disponível na release 12.1.33 e superiores.

- Os arquivos serão enviados para Central de Documentos do usuário que solicitou a exportação.

03. Tela Exportação

Principais Campos e Parâmetros

| Campo | Descrição |

|---|---|

| Servidor RPW | Zoom para seleção do servidor RPW |

Exportar registro padrão |

Indicativo de exportação de registro padrão |

| Exportar registro customizado | Indicativo de exportação de registro customizado |

| Exportar | Botão para iniciar o processo de exportação |

↑ início

Consiste no monitoramento de ações (consulta, inclusão, alteração e exclusão) efetuadas com os campos pessoais e sensíveis mapeados.

No produto TOTVS (Linha Datasul), a auditoria é efetuada por meio das funções:

- Log Execução Programas: permite auditar toda consulta realizada em programas que contenham campos pessoais e/ou sensíveis mapeados na função "Relacionamento das Rotinas com Campos Pessoais e/ou Sensíveis".

- Audit Trail: permite auditar toda inclusão, alteração e exclusão de campos pessoais e/ou sensíveis mapeados na função "Gerenciamento dos Campos Pessoais e/ou Sensíveis".

01. VISÃO GERAL

Disponibilizar no produto Datasul a funcionalidade para o relacionamento das rotinas que utilizam campos pessoais e/ou sensíveis, cadastrados no sistema.

A funcionalidade foi acoplada dentro do programa de Dados protegidos html.protectedData para que dessa forma, as ações referente a dados pessoais e/ou sensíveis estejam centralizados, também está disponível o acesso direto a funcionalidade por meio do programa html.protectedData-field-Association.

02. EXEMPLO DE UTILIZAÇÃO

Existem duas maneiras de acesso ao programa de Relacionamento de campos, sendo elas:

Após o acesso, localizar o programa Relacionamento de campos e realizar o acesso:

Utilização do programa Relacionamento de campos

Clicar no botão Adicionar programa, resultando na abertura da tela Adicionando Relacionamentos

Código do programa (Zoom).

- São listados os programas do cadastro de programas Manutenção de Programa (MEN012AA)

Clicar no botão Relacionar campo, informar os campos:

- Nome Banco (Zoom): São listados todos os bancos existentes no

Gerenciamento dos campos pessoais e/ou sensíveis - Nome Tabela (Zoom): São listadas todas as tabelas relacionadas ao banco selecionado no zoom anterior.

- Selecionar Campos: São apresentados os campos relacionados aos

Zooms: Nome Banco e Nome Tabela.

Na tela principal Relacionamentos de campos, localizar o programa desejado na listagem de programas;

- Ao localizar o programa, clicar no botão editar;

- A edição permite adicionar e remover relacionamentos com campos.

Existem duas maneiras para remover o relacionamento entre campo e programa

- Remover um relacionamento entre campo e programa

- Ao editar um campo, existe a possibilidade de remover campo, demonstrado anteriormente no processo de edição.

- Remover todos relacionamentos por programa

- Utilizar a opção remover existente na tela principal Relacionamentos de campos.

Auditoria de programas

- O Relacionamento das rotinas com campos pessoais e/ou sensíveis, contempla auditoria de programas que exibem dados pessoais e/ou sensíveis.

- Quando for criado o relacionamento de um campo, com um programa.

- Será selecionando o campo Log Exec do programa Manutenção de Programa (MEN012AA), ativando a geração de log de execução do programa.

- Somente para campos pessoais e/ou sensíveis com situação do tipo Ativo.

- Quando o log de execução de programa será desmarcado e desabilitada a geração de log de execução do programa ?

- Quando o programa que exibe dados pessoais e/ou sensíveis, não possuir mais relacionamento com campos pessoais e/ou sensíveis ativos;

03. TELA RELACIONAMENTOS DE CAMPOS

Principais Campos e Parâmetros

| Campo | Descrição |

|---|---|

| Adicionar programa | Botão para iniciar o cadastro do relacionamento. |

Pesquisar |

Campo de pesquisa simples, por código do programa. |

| Lista de programas | São exibidos códigos e nomes dos programas. Para cada registro existe o botão de ações com as opções Editar e Remover. |

04. TELA ADICIONANDO RELACIONAMENTOS

Principais Campos e Parâmetros

| Campo | Descrição |

|---|---|

| Relacionar campo | Botão para adicionar relacionamento de campo com um programa. |

Código do Programa |

Informar o código do programa que será relacionamento com campo (Zoom)

Após a seleção do programa será liberado o botão para relacionar campo Clicar no botão Relacionar campo, são apresentados os campos:

|

05. TELA ATUALIZANDO RELACIONAMENTOS

Principais Campos e Parâmetros

| Campo | Descrição |

|---|---|

| Relacionar campo | Botão para adicionar relacionamento de campo com um programa. |

Código do Programa |

Exibe o código do programa |

| Nome Programa | Exibe o nome do programa |

| Relacionamentos |

|

CONTEÚDO

01. Visão Geral

Disponibilizar no produto Datasul uma funcionalidade para auxiliar na configuração de auditoria de dados protegidos no sistema.

A funcionalidade foi acoplada dentro do programa de Dados protegidos html.protectedData para que dessa forma, as ações referente a dados pessoais e/ou sensíveis estejam centralizados, também está disponível o acesso direto a funcionalidade por meio do programa html.protectedData-auditEnabler.

02. Acesso

Existem duas maneiras de acesso ao programa, sendo elas:

Após o acesso, localizar o programa Habilita Auditoria

03. Tela Habilita Auditoria

Principais Campos e Parâmetros

| Campo | Descrição |

|---|---|

| Servidor RPW | Zoom para seleção do servidor RPW |

Audit Trail |

Indicativo de configuração Audit Trail |

| Log de execução | Indicativo de configuração Log de execução de programas |

| Executar | Botão para iniciar o processo de configuração:

|

04. Funcionamento

O facilitador faz o uso do Audit Trail e Log de execução de programas, abaixo são apresentados detalhes do funcionamento:

- A configuração tem como objetivo auditar toda inclusão, alteração e exclusão de campos pessoais e/ou sensíveis, cadastrados no sistema Gerenciamento dos campos pessoais e/ou sensíveis, utilizando os recursos já disponíveis do AuditTrail.

- O facilitador para o Audit Trail tem como objetivo automatizar a seleção de tabelas e atributos, para o programa: AU0002 - Monitoramento de Tabelas/Atributos

-

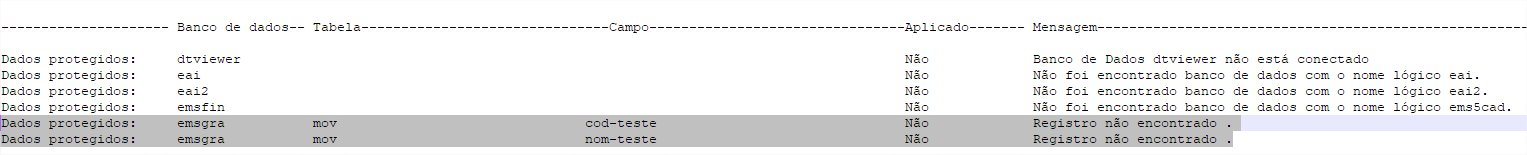

Os registros dos campos pessoais e/ou sensíveis só serão configurados seguindo as premissas:

- O banco do campo pessoal deve estar conectado, caso não esteja conectado será escrita a mensagem Banco de Dados não está conectado, no arquivo de saída no arquivo

auditEnabler.lst. - A tabela do campo pessoal deve existir no Schema do banco de dados conectado, caso não exista será escrita a mensagem Registro não encontrado.

- O campo pessoal deve existir no Schema do banco de dados conectado, caso não exista será escrita a mensagem Registro não encontrado.

- O banco do campo pessoal deve estar cadastrado no programa AU0001 - Manutenção Base de Dados.

- Serão verificados todos os cadastros, comparando o nome lógico do banco do campo pessoal com o nome lógico cadastrado no programa AU0001.

- Caso não exista será escrita a mensagem Não foi encontrado banco de dados com o nome lógico.

- Quando a configuração é efetivada é escrita a mensagem Configuração efetuada com sucesso!

- O banco do campo pessoal deve estar conectado, caso não esteja conectado será escrita a mensagem Banco de Dados não está conectado, no arquivo de saída no arquivo

- Os programas que realizam leituras de campos pessoais e/ou sensíveis, cadastrados no sistema Relacionamento das rotinas com campos pessoais e/ou sensíveis, serão auditados por meio do Log de execução de programas.

- Somente os programas cadastrados no Datasul serão auditados.

- O configurador realiza a seleção do campo Log Exec existente no programa Manutenção de Programa (MEN012AA), ativando a geração de log execução.

- No arquivo de saída

auditEnabler.lstserão escritas mensagens informativas:

- Programas com interface Progress que utilizam templates do Datasul, já fazem o uso da técnica para geração do log de execução do programa.

- Programas WEB executados pelo menu Datasul, já contemplam o log de de execução de programa.

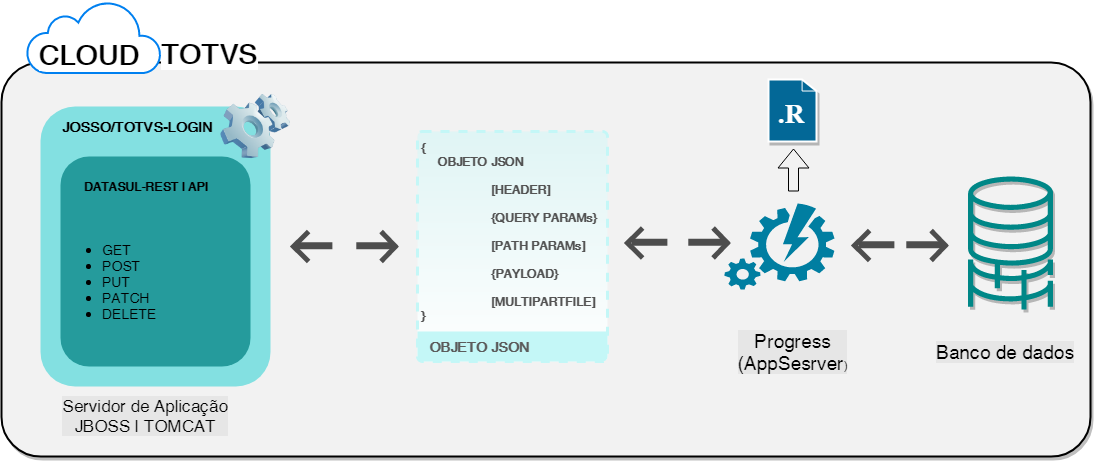

- Execuções externas também serão auditadas, não é necessário realizar implementação de técnicas para o log de execução para os casos abaixo:

- Adapters (EAI 1 e 2)

- Exec BO, TOTVS WebService Execução BO

- API Rest, Desenvolvimento de APIs para o produto Datasul.

- A geração do log de execução de programa também é ativado automaticamente, quando um programa é cadastrado em Relacionamento das rotinas com campos pessoais e/ou sensíveis ou Importado em Importação das rotinas e campos pessoais e/ou sensíveis.

- Somente os programas cadastrados no Datasul serão auditados.

auditEnabler.lst

O arquivo de saída possui os informativos:

AUDIT TRAIL

- Base Dados: Exibe a base de dados utilizada para monitoramento, configurado no programa AU0001 - Manutenção Base de Dados

- Nome Lógico: Nome lógico da conexão da base de dados, configurado no programa AU0001 - Manutenção Base de Dados

- Banco de dados, Tabela e Campo: Exibem as informações configuradas no programa Gerenciamento dos campos pessoais e/ou sensíveis

- Aplicado: Indicativo Sim ou Não, informando se a configuração foi realizada.

- Mensagem: Exibe informativos da situação realizada na configuração.

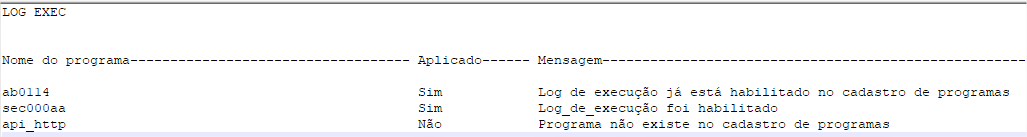

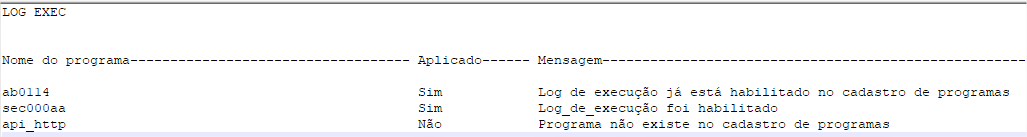

LOG EXEC

- Programa: Exibe o código do programa,

- Aplicado: Indicativo Sim ou Não, informando se a configuração foi realizada.

- Mensagem: Exibe informativos da situação realizada na configuração.

O Facilitador para auxiliar na configuração de auditoria de dados protegidos, não modifica o comportamento das funcionalidades, apenas faz o uso dos recursos já existente, automatizando parte das configurações.

- Para o Audit Trail, é automatizado apenas a seleção de tabelas e atributos, não sendo mais necessário a seleção manual realizada no programa AU0002.

- O Log de execução de programas é automatizado por completo, sem a necessidade de nenhum outro procedimento para a sua ativação no programa

MEN012AA.

Função Log Execução de Programas

Objetivo

Permitir a emissão de relatório que apresenta os acessos dos usuários aos programas

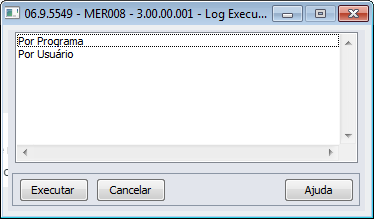

Programa

MER008

Pré-Requisitos

Não há pré-requisitos para a execução dessa função.

Visão Geral

Nesse relatório é possível visualizar a data de acesso e tempo de acesso aos programas.

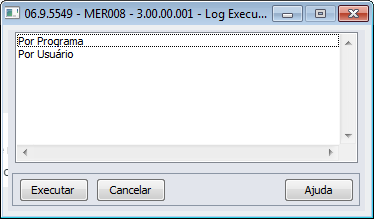

O relatório gerado nessa função pode ser classificado por Programa e por Usuário. Quando selecionada a forma de classificação por Programa, é utilizado, para emissão do relatório, o programa MER008A. Quando selecionada a forma de classificação por Usuário é utilizado o programa MER008B.

Importante:

Para descrição dessa função, será utilizado o programa MER008A. A interface dos programas MER008A e MER008B é semelhante.

Descrição

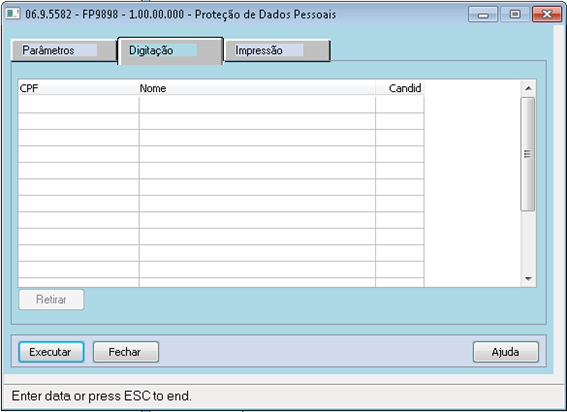

Janela Log Execução Programas

Ao selecionar a função Log Execução de Programas, é apresentada esta janela:

Na tabela a seguir, estão descritos os elementos dessa janela:

Campo |

Descrição |

|---|---|

Por Programa |

Quando selecionada essa opção, será acessado o programa MER008A. |

Por Usuário |

Quando selecionada essa opção, será acessado o programa MER008B. |

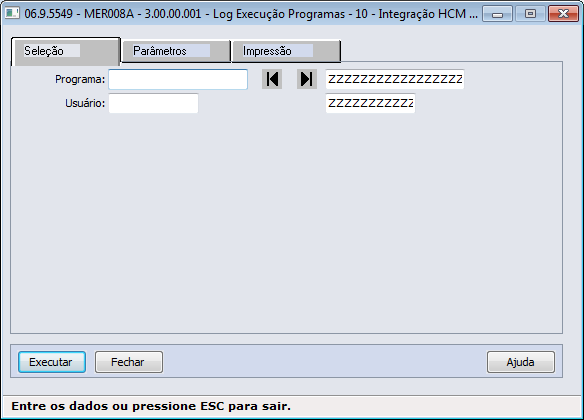

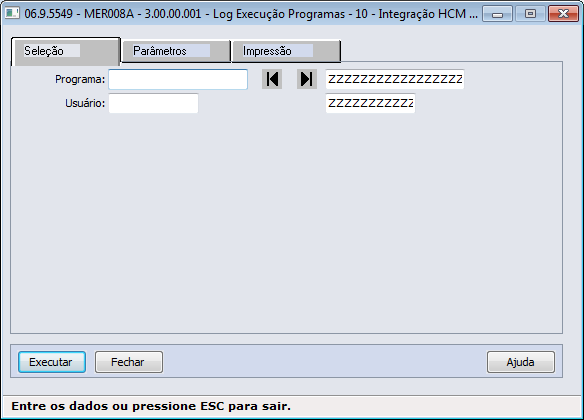

Janela Log Execução Programas – Pasta Seleção

Essa janela é apresentada quando selecionada a opção Por Programa na Janela Log Execução Programas – MER008:

Na tabela a seguir, estão descritos os elementos dessa janela:

Campo |

Descrição |

|---|---|

Programa |

Inserir uma faixa de Programas que deve ser considerada para a emissão do relatório. |

Usuário |

Inserir uma faixa de Usuários que deve ser considerada para a emissão do relatório. |

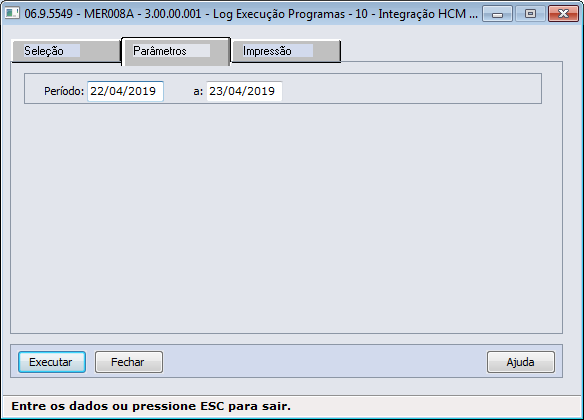

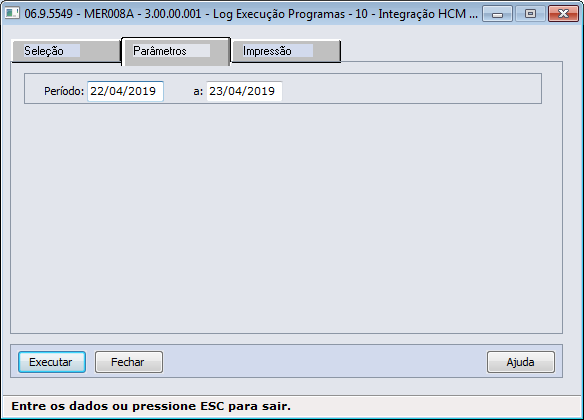

Janela Log Execução Programas – Pasta Parâmetros

Ao selecionar a função Log Execução de Programas, pasta Parâmetros, é apresentada esta janela:

Na tabela a seguir, estão descritos os elementos dessa janela:

Campo |

Descrição |

|---|---|

Período |

Inserir uma faixa de datas que determina um período a ser considerado para a emissão do relatório. |

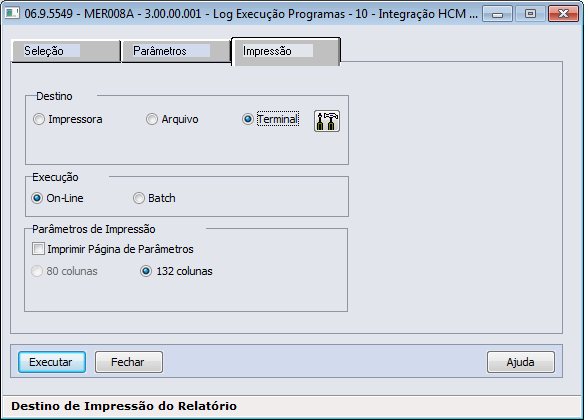

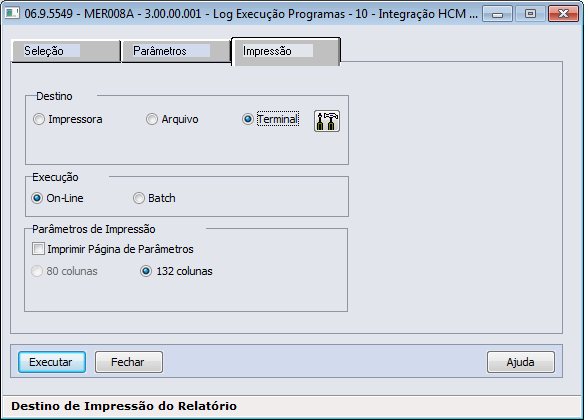

Janela Log Execução Programas – Pasta Impressão

Ao selecionar a função Log Execução de Programas, pasta Impressão, é apresentada esta janela:

Na tabela a seguir, estão descritos os elementos dessa janela:

Campo |

Descrição |

|---|---|

Destino |

Selecionar uma das opções que determina o destino de impressão do resultado gerado. |

Execução |

Selecionar uma das opções que determina se a forma de execução dessa função deve ser on-line ou batch. |

Parâmetros de Impressão |

Imprimir Página de Parâmetros - Quando assinalado, os parâmetros utilizados nessa execução são apresentados na última página do relatório gerado. |

01. VISÃO GERAL

Disponibilizar no produto Datasul a funcionalidade para gerenciamento de campos pessoais e/ou sensíveis no sistema, possibilitando detalhar justificativas e outras informações para fins legais.

O cadastro de campos pessoais e/ou sensíveis foi acoplado dentro do programa de Dados protegidos html.protectedData para que dessa forma, as ações referente a dados pessoais e/ou sensíveis estejam centralizados, também está disponível o acesso direto a funcionalidade por meio do programa html.protectedData-fields.

02. EXEMPLO DE UTILIZAÇÃO

Executar o programa html.protectedData-fields

Utilização do programa Campos Pessoais

Requer a importação do arquivo JSON que contém o mapeamento de campos sugerido por todos os segmentos do produto. Vide este link.

Responsável pela busca exata do nome do campo informado, independente se o registro estiver ativo ou não.

Responsável pela busca dos campos considerando a combinação das seguintes opções:

- Banco: Nome do banco de dados do campo pessoal

- Tabela: Nome da tabela do campo pessoal

- Campo: Nome do campo pessoal

- Padrão: Opções "Sim", "Não", "Ambos"

- Sensível: Opções "Sim", "Não", "Ambos"

- Anonimiza: Opções "Sim", "Não", "Ambos"

Ativo: Opções "Sim", "Não", "Ambos"

Os filtros serão exibidos na tela principal e o usuário poderá retirá-los individualmente ou totalmente, se assim desejar.

Realizará a inclusão de um campo considerando as seguintes informações:

- Banco: Nome do banco de dados do campo pessoal

- Tabela: Nome da tabela do campo pessoal

- Campo: Nome do campo pessoal

- Tipo de Informação: Indica o tipo de informação que está sendo armazenada no campo

- Sensível: Indica se o campo corresponde a um dado sensível

- Anonimiza: Opções indica se o campo pode ser anonimizado

Classificações: Lista de classificações associadas ao campo. É necessário incluir ao menos uma, e cada classificação deverá ter uma justificativa.

- O campo sempre será criado como Customizado.

- O campo só será criado como Padrão pro meio da Rotina de importação.

Realizará a edição de um campo permitindo a alteração dos seguintes campos:

- Tipo de Informação: Indica o tipo de informação que está sendo armazenada no campo

- Sensível: Indica se o campo corresponde a um dado sensível.

- Anonimiza: opções indica se o campo pode ser anonimizado.

- Classificações: Lista de classificações associadas ao campo.

- Será possível remover e incluir novas.

- É necessário incluir ao menos uma, e cada classificação deverá ter uma justificativa.

- Unidade de medida e Tempo de guarda.

Realizará a exclusão de um campo, somente quando for do tipo Customizado.

Campo Padrão só será excluído pro meio da Rotina de importação.

Realizará a ativação ou inativação de um campo, seja ele Padrão ou Customizado.

Ao inativar um campo, serão feitas as seguintes operações:

- Serão verificados os programas que utilizam este campo (tela Relacionamento de campos) e, para cada programa, se todos os campos relacionados a ele estiverem inativos, será desabilitado o log de execução para este programa.

- Se o campo estiver marcado para ser auditado no AuditTrail, será emitida mensagem de alerta para que ele seja desativado manualmente em um momento posterior.

- Se o campo possuir mapeamento por vínculos do titular, e o mesmo contenha uma instrução de consulta ou condição para permitir anonimizar dados, será emitida uma mensagem de alerta informando os vínculos do titular relacionados ao campo. O campo inativo será ignorado nas solicitações de consulta e anonimização dos dados.

03. TELA CAMPOS PESSOAIS

Principais Campos e Parâmetros

| Campo | Descrição |

|---|---|

| Adicionar | Botão para adicionar campo pessoal |

| Busca avançada | Botão para abertura da busca avançada de campos pessoais |

| Listagem de campos |

|

04. TELA INCLUSÃO/EDIÇÃO DE CAMPOS PESSOAIS

Principais Campos e Parâmetros

| Campo | Descrição |

|---|---|

| Tipo Registro | Informativo para o tipo do registro.

|

| Nome Banco |

|

Nome Tabela |

|

| Nome Campo |

|

| Tipo de Informação | Campo de seleção para o tipo de informação. Tipos de informações disponíveis:

|

| Sensível | Indica se o campo corresponde a um dado sensível. |

| Anonimiza | Indica se o campo pode ser anonimizado.

|

| Incluir | Botão para incluir classificações:

|

| Listagem de classificações |

|

Atenção

Não será possível cadastrar campo pessoal para o banco MGADT pois o banco é utilizado para monitoramento dos campos pessoais e/ou sensíveis e por isso não pode ser cadastrado como tal.

↑ início

Consiste na configuração da segurança de acesso às informações pessoais e sensíveis.

É responsabilidade do cliente, como controlador, proteger a camada de banco e sua infraestrutura, de forma a atender aos requisitos de segurança, aos padrões de boas práticas e de governança e aos princípios gerais previstos nesta Lei e às demais normas regulamentares.

No produto TOTVS (Linha Datasul) a segurança aos dados pessoais e sensíveis é por programa e usuários, sendo necessário validar o cadastro de usuários, grupos de usuários e as permissões existentes para acesso ao produto, assim como ao menu e estabelecimentos, restringindo o acesso à rotinas que apresentam dados pessoais e sensíveis, mantendo a segurança dos dados.

A segurança de dados sensíveis pode ser feita por meio da utilização de perfis de segurança e caberá ao “controlador” definir quais profissionais da empresa podem ter acesso à informação.

Função Manutenção de Usuário

Objetivo

Permitir o cadastro de usuários e suas respectivas permissões de acesso ao produto Datasul.

Programa

SEC000AA

Pré-requisito

Não há pré-requisito para execução dessa função.

Visão Geral

Depois de estar devidamente cadastrado no sistema, o usuário pode interagir com o Produto Datasul utilizando funções da Área de Tecnologia, como:

Tipo de Usuário.

Tipo de Acesso.

Tipo de Login.

E-Mail.

Servidor RPW (Remote Procedure Wait).

Senha.

Nota: Veja mais informações sobre a parametrização de senhas na descrição da Função Parâmetros de Segurança Avançada (SEC000ZD).

A manutenção de usuários permite a seleção do dialeto utilizado pelo usuário para visualização do produto.

Descrição

Janela Manutenção de Usuário

Ao selecionar a Função Manutenção de Usuário, é apresentada esta janela:

Nas tabelas a seguir, estão descritos os elementos dessa janela:

Botão |

Descrição |

|---|---|

Inclui Nova Ocorrência |

Quando acionado, é apresentada a Janela Inclui Novo Usuário, permitindo a inclusão de usuários do produto Datasul. |

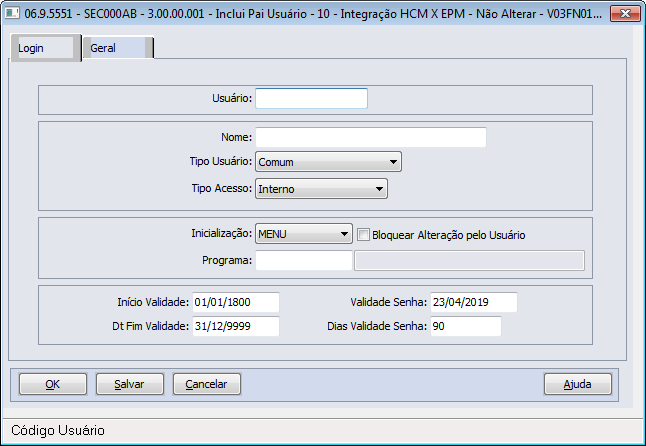

Janela Inclui Novo Usuário – Pasta Login

Esta janela é apresentada com o acionamento do botão Inclui nova Ocorrência, na janela Manutenção de Usuário:

Na tabela a seguir, estão descritos os elementos dessa janela:

Campo |

Descrição |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

Usuário |

Inserir a identificação do usuário. |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Nome |

Inserir o nome completo do usuário a ser cadastrado. |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Tipo Usuário |

Exibe o tipo de usuário cadastrado no sistema. As opções disponíveis são: Permissões dos tipos de usuários:

* Desde que seja diferente do usuário atual/logado. |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Tipo Acesso |

Selecionar o tipo de acesso que esse usuário fará:

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Inicialização |

Selecionar a inicialização a ser considerada. Ela possibilita que o produto seja redirecionado para onde o usuário desejar. As opções disponíveis são:

Disponível apenas para ambientes com servidor de aplicação Jboss. |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| Bloquear Alteração pelo Usuário | Impede que seja alterado a opção vinculada ao usuário, somente podendo ser alterado por um usuário acima, de acordo com hierarquia do produto.

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Programa |

Por meio de um Zoom, seleciona um programa do tipo HTML no qual é aberto automaticamente após efetuar o login no Datasul.

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Início Validade |

Inserir a data inicial do usuário no sistema. O cadastro do usuário é válido a partir deste período. |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Dt Fim Validade |

Inserir a data de validade para o usuário. |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Validade Senha |

Inserir a data que estabelece o término da validade da senha atual do usuário. |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Dias Validade Senha |

Inserir número de dias para senha. Esse número determina a quantidade de dias que devem ser somados à data final de validade da senha do usuário, após a próxima alteração de senha que ele fizer. |

Janela Inclui Novo Usuário – Pasta Geral

Ao selecionar a pasta Geral, é apresentada esta janela:

Na tabela a seguir, estão descritos os elementos dessa janela:

Campo |

Descrição |

|---|---|

Dialeto |

Exibe o dialeto que o usuário selecionado utiliza para visualizar o produto. |

E-Mail Local |

Inserir o endereço de e-mail do usuário. É utilizado para enviar e-mails de validade expirada. |

E-Mail Celular |

Inserir o endereço de e-mail no celular, caso o usuário possua. É utilizado para enviar e-mails de validade expirada. |

Diretório Spool |

Inserir o diretório de arquivos temporários. Não é necessário informar a barra ao final da pasta, utilize c:/tmp c:/tmp/spool c: |

Subdiretório Spool |

Inserir o subdiretório de arquivos temporários. |

Servidor Execução |

Inserir o servidor de arquivos temporários. |

| Obrigatório | Indica que o usuário não possui opção de mudar o servidor de execução informado, sendo esse obrigatório. |

Subdiretório |

Inserir o subdiretório RPW do usuário. |

Full Determinado |

Quando assinalado, o usuário passa a utilizar apenas 1 licença "Full Totvs" para todos os programas. |

| Solicitante Impressão | Indica se deve ou não ser questionado o usuário solicitante da impressão para grandes volumes no webspeed. |

| Rede Limitada | Indica que o usuário não possui acesso à internet. |

| Login Informações | Indica o último registro de acesso com sucesso do usuário no produto. |

Nota: Ao incluir um novo Usuário com Tipo de Acesso igual a RPW, EAI, Data Collection ou Interno, na sua senha será gravado o mesmo Código do Usuário. No momento do primeiro acesso (login) deste novo Usuário, será solicitada a alteração desta senha.

Depois da mensagem de confirmação de inclusão do Usuário, será executado o programa Relacionamento Empresa x Usuários (CD0104AB) para que seja efetuado o relacionamento deste Usuário a, no mínimo, 01 (uma) empresa. Na sequência, será executado o programa Grupos de Segurança (SEC001AA) para que este seja associado a um Grupo de Usuários já existente no Produto. Estes procedimentos foram definidos para que quando um novo usuário for criado no Produto Datasul ele tenha suas parametrizações feitas corretamente, de forma que o seu primeiro acesso (login) ocorra sem nenhum problema.

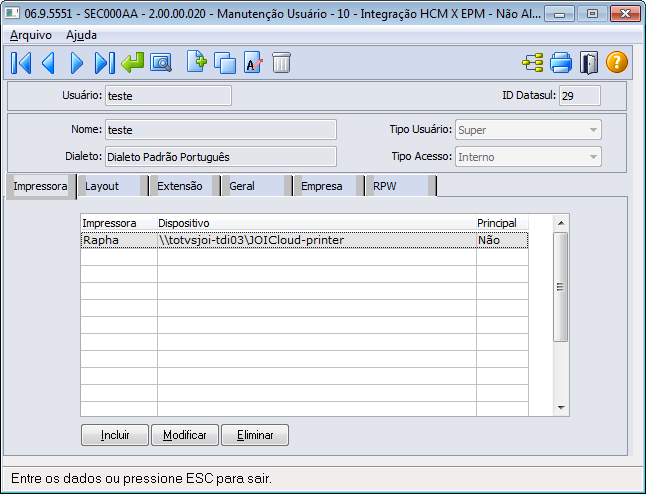

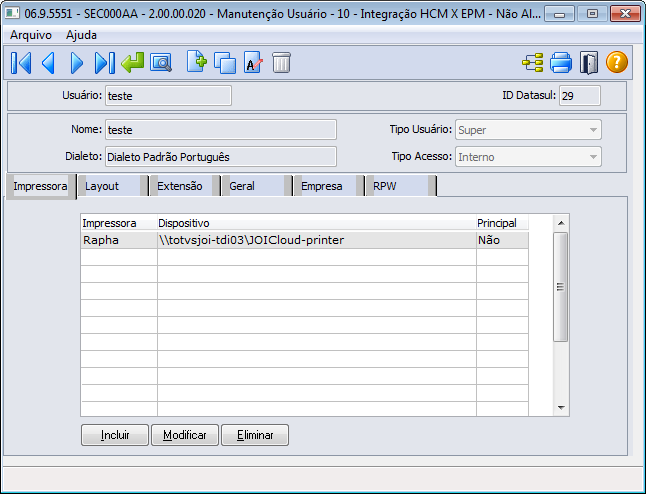

Janela Manutenção de Usuário – Pasta Impressora

Ao selecionar a Função Manutenção de Usuário, é apresentada esta janela:

Na tabela a seguir, estão descritos os elementos dessa janela:

Botão |

Descrição |

|---|---|

Inclui |

Quando acionado, é apresentada a Janela Inclui Impressora, em que é possível definir as impressoras que o usuário pode utilizar. |

Elimina |

Quando acionado, a impressora selecionada é eliminada da lista de impressoras do usuário. |

Janela Inclui Impressora

Ao acionar o botão Incluir, é apresentado a tela para inclusão de impressoras:

Na tabela a seguir, estão descritos os elementos dessa janela:

Campo |

Descrição |

|---|---|

Impressora |

Selecionar a impressora que o usuário selecionado anteriormente poderá utilizar. |

Dispositivo |

Inserir o dispositivo utilizado para impressão. Exemplo: LPT1. |

Principal |

Quando assinalado, a impressora que está sendo incluída passa a ser a impressora principal do usuário. |

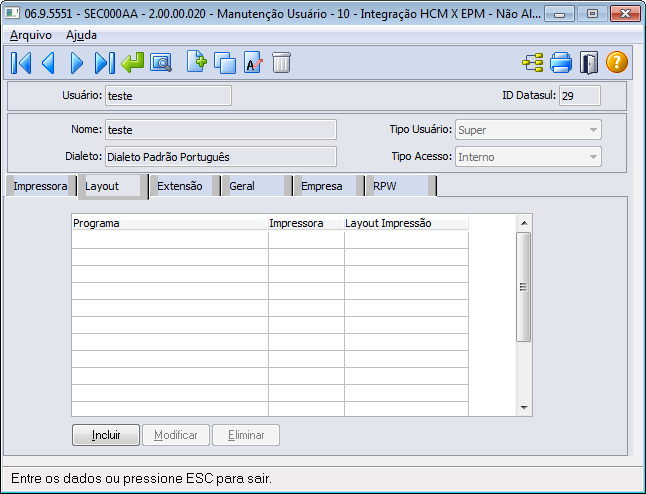

Janela Manutenção de Usuário – Pasta Layout

Ao selecionar a Função Manutenção de Usuário, é apresentada esta janela:

Na tabela a seguir, estão descritos os elementos dessa janela:

Botão |

Descrição |

|---|---|

Inclui |

Quando acionado, é apresentada a Janela Inclui Layout Impressão, em que é possível definir os layouts de impressão que o usuário pode utilizar. |

Elimina |

Quando acionado, o layout padrão selecionado é eliminado da lista de layouts do usuário. |

Janela Inclui Layout Impressão Padrão

Ao acionar o botão Incluir é apresentado a tela para inclusão de layouts:

Na tabela a seguir, estão descritos os elementos dessa janela:

Campo |

Descrição |

|---|---|

Programa |

Selecionar o programa que se deseja relacionar ao layout padrão. |

Impressora |

Selecionar a impressora que utilizará o layout padrão definido nessa janela. |

Layout Impressão |

Selecionar o layout desejado para relacionamento com o usuário. |

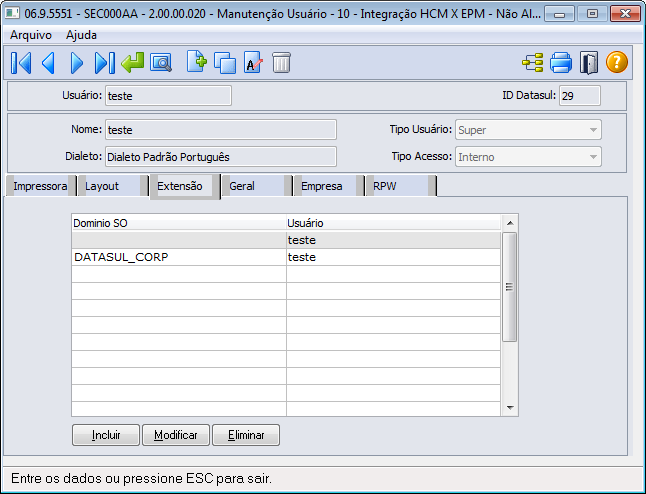

Janela Manutenção de Usuário – Pasta Extensão

Essa janela é apresentada ao acionar o botão Inclui, localizado na Janela Manutenção de Extensão Usuário Mestre:

Na tabela a seguir, estão descritos os elementos dessa janela:

Botão |

Descrição |

Inclui |

Quando acionado, é apresentada a Janela Inclui Extensão Usuário Mestre, na qual é possível definir o relacionamento do usuário com o usuário do Sistema Operacional. |

Elimina |

Quando acionado, o relacionamento do usuário com o usuário SO é eliminado. |

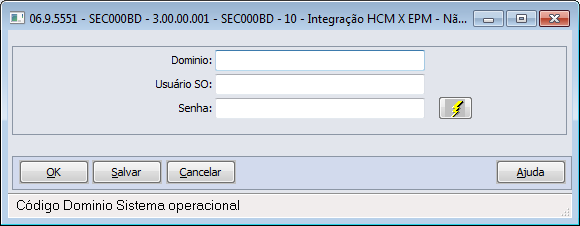

Janela Inclui Extensão Usuário Mestre

Ao acionar o botão Incluir, é apresentado a tela para inclusão de extensão de usuários:

Nas tabelas a seguir, estão descritos os elementos dessa janela:

Campo |

Descrição |

|---|---|

Domínio |

Informar o domínio correspondente ao usuário do sistema operacional. |

Usuário SO |

Informar o código do usuário do sistema operacional que pertença ao domínio informado. |

Senha |

Campo disponível para que seja feito um teste de login utilizando o Usuário de rede para que seja verificado se o login do usuário irá ocorrer de forma correta. |

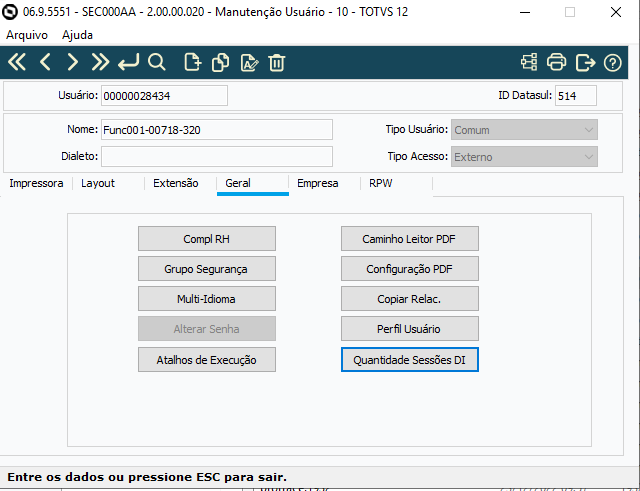

Janela Manutenção de Usuário – Pasta Geral

Ao selecionar a Função Manutenção de Usuário, é apresentada esta janela:

Na tabela a seguir, estão descritos os elementos dessa janela:

Botão |

Descrição |

|---|---|

Compl RH |

Quando acionado, são definidas as informações específicas para o produto RH. |

Grupo Segurança |

Quando acionado, apresenta a Janela Atualiza Grupo Segurança Usuário, na qual é possível definir os grupos de segurança para o usuário. |

Multi-Idioma |

Quando acionado, apresenta a Janela Atualiza Multi-Idioma, na qual é possível relacionar usuários aos seus respectivos dialetos. |

Alterar Senha |

Quando acionado, permite alterar a senha do usuário selecionado na Janela Alterar Senha de outro usuário. |

Caminho Leitor PDF |

Quando acionado, apresenta a Janela Caminho Leitor PDF, na qual é possível especificar para um ou mais usuários o caminho do executável do Adobe Acrobat Reader. |

Configuração PDF |

Quando acionado, apresenta a Janela Configuração PDF, na qual é possível especificar o caminho do executável do Adobe Acrobat Reader. |

Copiar Relac |

Quando acionado, apresenta a Janela Manutenção de Usuário, em que é possível copiar as relações de segurança entre os usuários. |

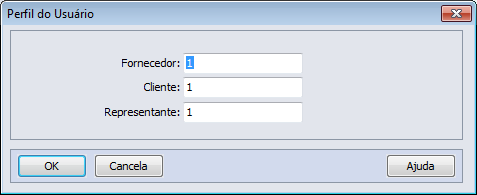

| Perfil Usuário | Quando acionado, apresenta a Janela Perfil Usuário, em que é possível especificar a relação com fornecedor, cliente e representante. |

Prefer. Acesso |

Quando acionado, apresenta a Janela Preferência de Acesso, na qual é possível alterar o modo de acesso ao Progress do Usuário. |

| Quantidade sessões DI | Permitir configurar a quantidade de sessões permitidas do DI (Datasul Interactive) para o usuário. Disponível apenas para ambientes que fazem o uso de banco de dados Oracle ou Progress. |

Janela Atualiza Grupo Segurança Usuário

Permite definir os grupos de segurança a que o usuário pertence, permitindo que por intermédio dos grupos de usuários relacionados ao usuário sejam definidas suas respectivas permissões de acesso ao sistema Datasul.

Nas tabelas a seguir, estão descritos os elementos dessa janela:

Botão |

Descrição |

|---|---|

Insere Linha |

Quando acionado, o grupo selecionado na lista Grupos disponíveis é transferido para a lista Grupos do Usuário. Desta forma é estabelecido o relacionamento entre o Usuário x Grupos de Usuário. |

Retira Linha |

Quando acionado, o Grupo de Usuário selecionado na lista Grupos do Usuário é transferido para a lista Grupos Disponíveis, retirando o relacionamento do Usuário com o Grupo de Usuários. |

Campo |

Descrição |

|---|---|

Usuário |

Exibe o código do usuário selecionado para definição de seus grupos de segurança. |

Grupos Disponíveis |

Exibe os grupos de usuários disponíveis para realizar a definição de segurança para o usuário. |

Relacionados |

Exibe os grupos de usuários relacionados ao usuário. O usuário passa a assumir as definições de segurança dos grupos de usuários relacionados a ele. |

Janela Atualiza Multi-Idioma

Permite definir os usuários que possuem a funcionalidade de Multi-idioma e qual o dialeto a ser utilizado para o usuário.

Nas tabelas a seguir, está descrito o elemento dessa janela:

Botão |

Descrição |

|---|---|

Insere Linha |

Quando acionado, o usuário selecionado na lista Usuários Sem Multi-Idioma é transferido para a lista Usuários Com Multi-Idioma, sendo necessário informar o dialeto a ser considerado para o usuário. |

Retira Linha |

Quando acionado, o usuário selecionado na lista Usuários Com Multi-Idioma é transferido para a lista Usuários Sem Multi-Idioma. |

Campo |

Descrição |

|---|---|

Usuários sem Multi_Idioma |

Exibe usuários disponíveis no sistema que não utilizam a funcionalidade de multi-Idioma. |

Usuários com Multi-Idioma |

Exibe usuários disponíveis no sistema que utilizam a funcionalidade de multi-Idioma e o dialeto definido para tradução dos label dos campos. |

Dialeto Tradução |

Selecionar o dialeto de tradução a ser considerado para o usuário selecionado na lista de Usuários com Multi-Idioma. Nesse caso, as telas passam a apresentar os label dos campos traduzidos, em tempo de execução, segundo as técnicas de tradução do produto Datasul. Os dialetos disponíveis para geração do relatório são: |

Janela Alterar Senha de Outro Usuário

Essa janela é apresentada ao acionar o botão Alterar Senha, localizado na Janela Manutenção de Usuário – Pasta Geral.

Na tabela a seguir, está descrito o elemento dessa janela:

Campo |

Descrição |

|---|---|

Digite sua senha |

Inserir a senha atual do usuário que está acessando a função. |

Janela Alterar Senha de Outro Usuário

Essa janela é apresentada ao acionar o botão OK localizado na Janela Alterar Senha de Outro Usuário.

Importante: Somente usuários administradores podem trocar senhas de outros usuários.

Na tabela a seguir, estão descritos os elementos dessa janela:

Campo |

Descrição |

|---|---|

Usuário |

Inserir o código do usuário, para que o sistema apresente a descrição do usuário selecionado. |

Nova Senha |

Inserir a nova senha de acesso ao sistema. |

Redigite |

Inserir novamente a senha digitada no campo anterior. |

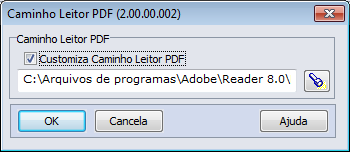

Janela Caminho Leitor PDF

Essa janela é apresentada ao acionar o botão Caminho Leitor PDF, localizado na Janela Manutenção de usuário – Pasta Geral:

Nas tabelas a seguir, estão descritos os elementos dessa janela:

Botão |

Descrição |

Todos |

Quando acionado, permite marcar todos os usuários para definição do Caminho Leitor PDF. |

Inverter |

Quando acionado, permite inverter a marcação dos usuários. |

Faixa |

Quando acionado, é apresentada a Janela Faixa Usuário (BTB901ZA), na qual é possível informar uma faixa de usuários a serem considerados para apresentação na tabela Usuários do Produto. |

Campo |

Descrição |

|---|---|

* |

Permite identificar, por intermédio de um *, para quais usuários devem ser aplicadas as parametrizações referentes ao caminho leitor PDF. |

Usuário |

Exibe uma lista com os usuários do sistema que estão disponíveis para manutenção das parametrizações referentes caminho leitor PDF. |

Nome |

Exibe uma lista com os nomes dos usuários do sistema que estão disponíveis para manutenção das parametrizações referentes ao caminho leitor PDF. |

Importante: Informações referentes aos demais campos apresentados nessa janela podem ser obtidas na descrição da Janela Configuração PDF.

Janela Configuração PDF

Essa janela é apresentada ao acionar o botão Configuração PDF, localizado na Janela Manutenção de Usuário – Pasta Geral:

Na tabela a seguir, estão descritos os elementos dessa janela:

Campo |

Descrição |

|---|---|

Customiza Caminho Leitor PDF |

Quando assinalado, determina que o caminho do executável do Adobe Acrobat Reader será customizado. Sendo assim, não é necessário ter o Adobe Acrobat Reader instalado na máquina local do usuário, sendo somente necessário que ele esteja instalado em um servidor na rede. |

Caminho Leitor PDF |

Selecionar o caminho do executável do Adobe Acrobat Reader. |

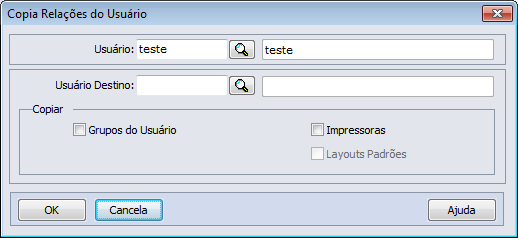

Janela Copia Relações do Usuário

Essa janela é apresentada ao acionar o botão Copiar Relac, na pasta Geral, localizado na Janela Manutenção de Usuários – SEC000AA.

Na tabela a seguir, estão descritos os elementos dessa janela:

Campo |

Descrição |

|---|---|

Usuário |

Selecionar o usuário de origem das informações. |

Usuário Destino |

Selecionar o usuário destino para qual é efetuada a cópia dos grupos de Usuários, Usuário Universal, Impressoras e Layouts Padrões. |

Copiar |

Assinalar as informações desejadas para a cópia. As opções disponíveis são: |

Janela Perfil do Usuário

Permite criar o relacionamento entre o usuário e fornecedor, cliente e representante.

Na tabela a seguir, estão descritos os elementos dessa janela:

Campo |

Descrição |

|---|---|

Fornecedor |

Selecionar o fornecedor que deseja vincular ao usuário. |

Cliente |

Selecionar o cliente que deseja vincular ao usuário. |

| Representante | Selecionar o representante que deseja vincular ao usuário. |

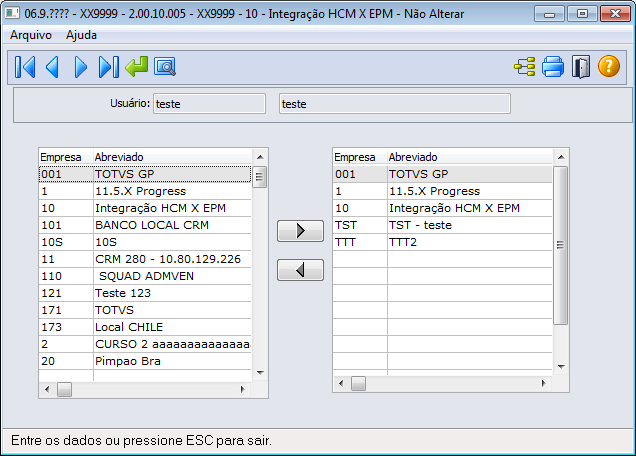

Janela Manutenção de Usuário – Pasta Empresa

Permite criar o relacionamento entre as empresas e os usuários.

Ao acionar o botão Atribuir, é apresentado a tela para relacionar as empresas para o usuário.

Na tabela a seguir, estão descritos os elementos dessa janela:

Botão |

Descrição |

|---|---|

Insere Linha |

Quando acionado, o usuário selecionado na lista Empresa é transferido para a lista Usuários. |

Retira Linha |

Quando acionado, o usuário selecionado na lista Usuários é transferido para a lista Empresa. |

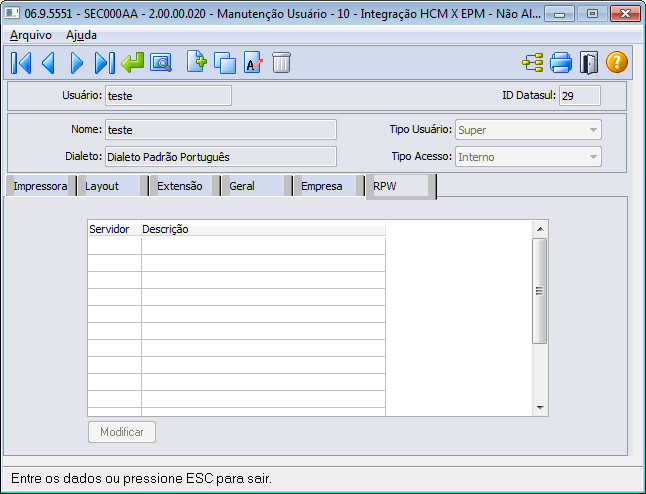

Janela Manutenção de Usuário – Pasta RPW

Essa janela é apresentada ao acionar a pasta RPW, localizado na Janela Manutenção de Usuário.

Na tabela a seguir, está descrito o elemento dessa janela:

Botão |

Descrição |

|---|---|

Modificar |

Quando acionado, apresenta a Janela Atualiza Servidores do Usuário (BTB964A), na qual é possível associar ou desassociar um ou mais servidores RPWs para o usuário selecionado. Essa associação somente produzirá efeitos se a propriedade Habilitar Segurança RPW nos Parâmetros Gerais do Módulo Básico (BTB946AA) estiver habilitada. |

Comportamentos de Tela com o Fluig Identity Ativo

Como premissa de comportamento em tela, as informações que não são sincronizadas via Fluig Identity podem ser parametrizadas na própria tela, porém os demais campos / botões são desabilitados. Abaixo alguns exemplos de opções disponíveis para edição:

Botão |

Descrição |

|---|---|

Inclui nova ocorrência |

Habilitado para a inclusão de usuários com "Tipo de Acesso" específicos. |

| Cria uma cópia da ocorrência corrente | O botão de cópia está disponivel para edição quando o usuário de origem pertencer a um dos tipos (RPW, EAI, Data Collection ou DataViewer). |

| Altera ocorrência corrente |

Está habilitado para edição, porém com algumas variações de acordo com o tipo de acesso:

Importante: A aba Geral permanece com seus campos habilitados, independentemente do Tipo de Acesso. |

Alterar Senha |

Estará habilitado para edição quando o "Tipo Acesso" do usuário for equivalente aos descritos acima. |

| Atribuir | É possível editar a empresa somente quando o usuário pertencer a um dos "Tipo Acesso" apresentados acima. |

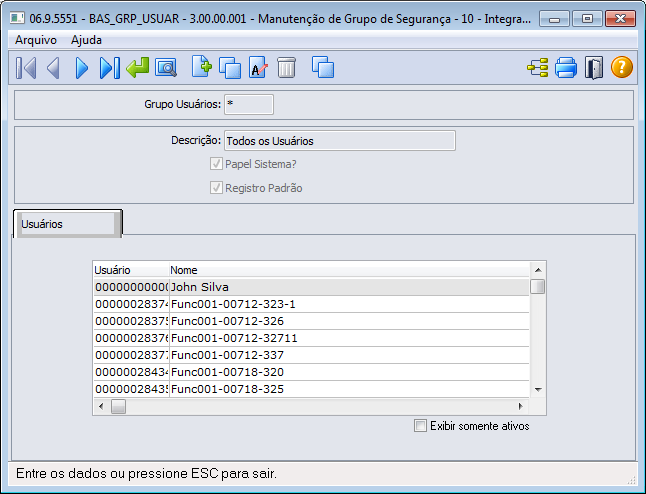

Função Manutenção Grupo de Usuários

Objetivo

Permitir o cadastramento dos Grupos de Usuários e suas respectivas permissões de acesso ao Produto Datasul.

Programa

SEC001AA

Pré-Requisito

Não há pré-requisitos para a execução dessa função.

Visão Geral

A partir do momento que são definidos os Grupos de Usuários, este programa permite relacionar as permissões dentro da estrutura do Produto Datasul.

Os grupos de usuários representam perfis de usuários, ou seja um conjunto de atividades que cada grupo desempenha. Portanto os grupos de Usuários possuem duas funções:

- Agrupar diversos usuários que desempenham o mesmo grupo de atividades. Um usuário pode participar de vários grupos de usuários, o que significa que este usuário desempenha diversas atividades apresentando mais de um perfil.

- Relacionar os diversos níveis do Menu, para os quais são necessários as atividades desempenhadas.

Conforme a estrutura da empresa, o administrador informa os grupos de usuários necessários.

Um usuário que esteja em mais de um grupo de usuários acumulará as permissões de todos os grupos, a ele relacionado.

Exemplo

O Gerente de Vendas participa dos grupos Gerentes e Equipe de Vendas, sendo que nos primeiros estão também todos os Gerentes da empresa, e no segundo toda a equipe de vendas.

O Grupo Gerentes está relacionado a diversas Consultas Gerenciais e Relatórios que apresentam dados consolidados, enquanto o grupo Equipe de Vendas está relacionado às funções necessárias á venda dos produtos.

Portanto o Gerente de Vendas poderá executar as funções tanto do grupo Gerentes quanto do grupo Equipe de Vendas.

Importante: Na inicialização do Produto Datasul, todos os usuários estão cadastrados com " *** " (Asterisco) que significa Todos os Usuários. Esse grupo é implantado pela Datasul, e não pode ser eliminado. Caso o Cliente necessite bloquear o acesso a determinado módulo, é necessário que seja feito por intermédio do programa Segurança Menu (MEN704AA).

Descrição

Janela Manutenção de Grupo de Segurança

Ao selecionar a Função Manutenção Grupo de Usuários, é apresentada esta janela:

Na tabela a seguir, estão descritos os elementos dessa janela:

Campo |

Descrição |

|---|---|

Grupo Usuários |

Identifica o grupo de usuários cadastrados, que executam a mesma função.

|

Descrição |

Identifica a descrição do grupo de usuários cadastrados |

Papel de Sistema |

Identifica que o Grupo de Usuários libera acesso a parte FLEX do Produto Datasul. Grupos de Usuários identificados como Papel de Sistema liberam acesso aos programas e papeis que foram à interface FLEX do Produto. |

Registro Padrão |

Identifica que o Grupo de Usuários foi criado pela Datasul (Registro Padrão). Demais Grupos de Usuários que forem criados pelos Clientes, obrigatoriamente serão criados como com esta opção desmarcada (igual a não). |

Usuários |

Identifica os Usuários que estão relacionados com o grupo selecionado. |

| Exibir somente ativos | Selecionar se deseja exibir apenas os usuário que estão ativo no produto. |

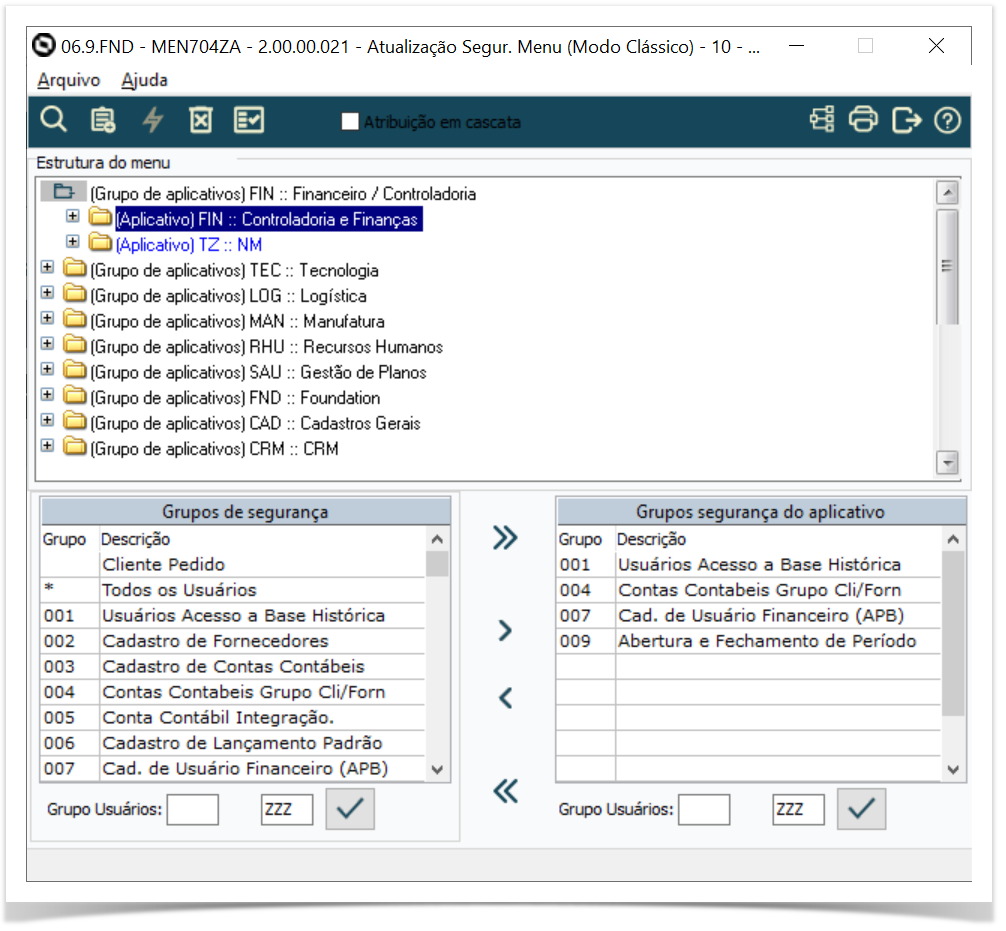

Consultor Eletrônico: Kbase 87657: Atualização Segurança de Menu (men704za)

Função Atualização Segurança Menu

Objetivo

Permitir informar quais os Grupos de Usuários terão acesso aos itens do Menu.

Programa

MEN704ZA

Pré-Requisito

Não há pré-requisito para a execução dessa função.

Visão Geral

Ao selecionar e explodir a estrutura de Menus do browser Estrutura do Menu, pode-se visualizar toda a árvore de Menu disponível no Produto Datasul.

Conforme item da estrutura que estiver selecionado, o Usuário pode atribuir ou retirar segurança através dos botões localizados entre os browsers na parte inferior desta tela.

Descrição

Janela Atualização Segurança Men

Ao selecionar a função Atualização Segurança Menu, é apresentada esta janela:

Nas tabelas a seguir, estão descritos os elementos dessa janela:

Botão |

Descrição |

|---|---|

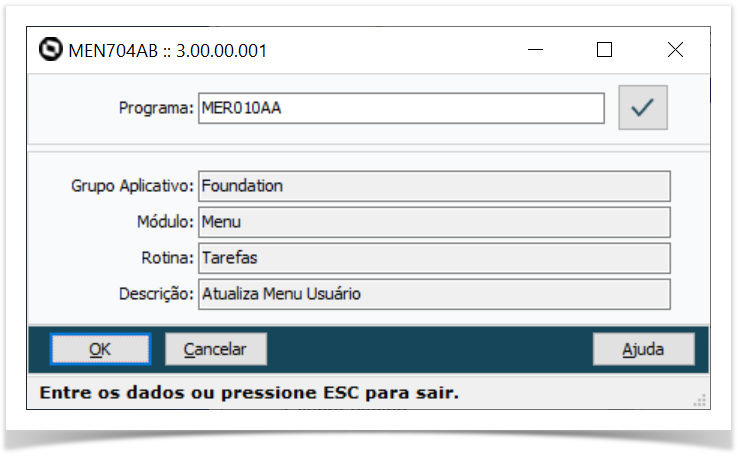

Localizar Árvore do Programa |

Quando acionado, apresenta a janela MEN704AB, a qual permite localizar um programa pelo seu código e mostrar as informações relacionadas a:

|

Atribuir Segurança "*" para Zooms e VaPara |

Quando acionado, o sistema atribui para todos os programas de ZOOMs e Vá Para a permissão do grupo '*-Todos'. Caso algum objeto já tenha segurança aplicada este não receberá esta atribuição. Para um refinamento da segurança, favor utilizar a função Manutenção de Programa (men012aa).

|

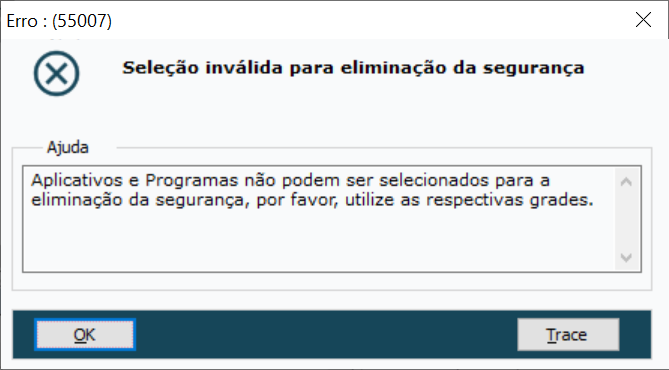

Remover Segurança |

Quando acionado, a exclusão de segurança pode ser aplicada nos seguintes níveis:

Essa exclusão funciona utilizando o método cascata, onde todos os registros que estão associados à opção escolhida sofrerão a ação. Aplicativos e Programas não podem ser selecionados para a eliminação da segurança.

|

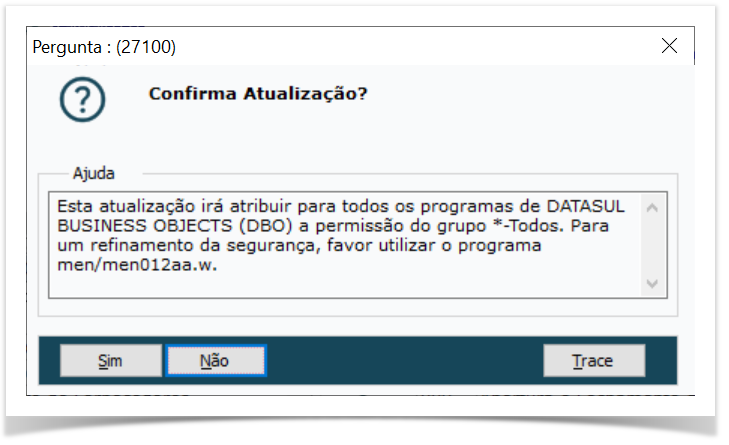

Atribuir Segurança para DBOs |

Quando acionado, o sistema atribui para todos os programas de DATASUL BUSINESS OBJECTS (DBO) a permissão do grupo '*-Todos'. Caso algum objeto já tenha segurança aplicada este não receberá esta atribuição. Para um refinamento da segurança, favor utilizar a função Manutenção de Programa (men012aa). Essa atribuição funciona utilizando o método cascata, onde todos os registros que estão associados à opção escolhida sofrerão a ação.

|

Atribuição em cascata |

Essa atribuição funciona utilizando o método cascata, onde a partir do nível selecionado, todos os registros que estão associados receberão a permissão dos grupos selecionados. |

Browser |

Descrição |

|---|---|

Estrutura do Menu |

Esse quadro permite selecionar a estrutura de menu do Produto Datasul para a qual será definida as regras de segurança. A estrutura de menu está dividida em:

|

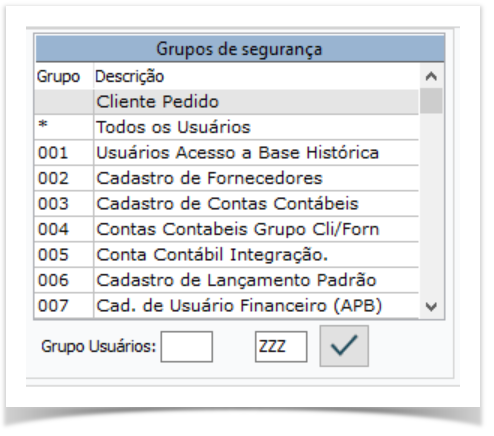

Grupos de Segurança |

Apresenta todos os grupos de segurança cadastrados no produto.

|

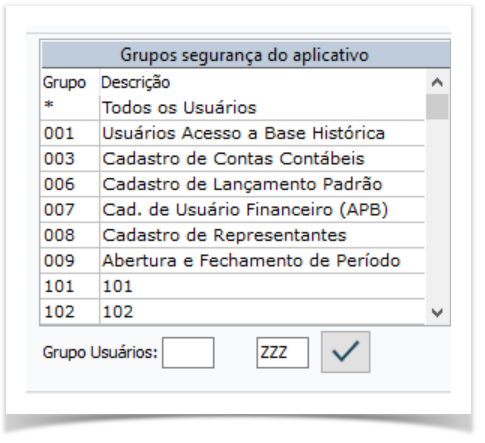

Grupos de Segurança do Aplicativo |

Apresenta todos os grupos de segurança do aplicativo.

|

| Grupos de Segurança do Programa |

Apresenta todos os grupos de segurança do programa.

|

| Adicionar Todos |

Não há atribuição de segurança a nível de Grupo de Aplicativos. Para os níveis de Aplicativo, Sistema, Módulo e Rotina é necessário selecionar o campo Atribuição em cascata para ocorrer a atribuição de segurança. Para o nível de Programa não há restrição. |

| Adicionar Selecionados |

Possui o mesmo comportamento do botão Adicionar Todos, exceto que permite a seleção de um grupo por vez. |

| Remover Selecionados |

Possui o mesmo comportamento do botão Remover Todos, exceto que permite a seleção de um grupo por vez. |

| Remover Todos |

Quando acionado, o sistema remove todos os grupos de segurança do item da estrutura de menu que estiver selecionado. Não há remoção de segurança a nível de Grupo de Aplicativos. Para os níveis de Aplicativo e Rotina é necessário selecionar o campo Atribuição em cascata para ocorrer a atribuição de segurança. Para os níveis de Sistema, Módulo e Programa não há restrição. |

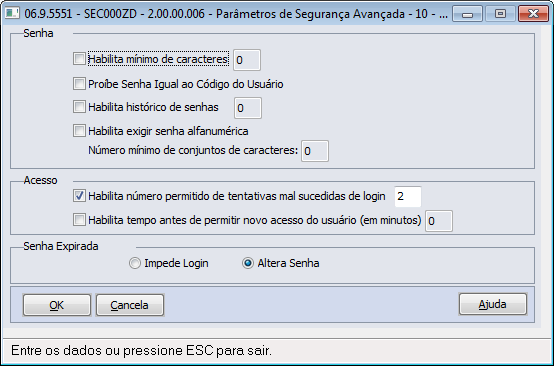

Função Parâmetros de Segurança Avançada

Objetivo

Permitir a o controle avançado sobre o cadastro e utilização das senhas.

Programa

SEC000ZD

Pré-requisitos

Não há pré-requisitos para a execução dessa função.

Visão Geral

O controle avançado das senhas é necessário para garantir a segurança do sistema.

O usuário pode definir um número mínimo de caracteres na senha, proibir que a senha seja cadastrada igual ao usuário e selecionar o tratamento para as senhas expiradas.

Descrição

Janela Parâmetros de Segurança Avançada

Ao selecionar a função Parâmetros de Segurança Avançada, é apresentada esta janela:

Na tabela a seguir, estão descritos os elementos dessa janela:

Campo |

Descrição |

Habilita mínimo de caracteres: |

Inserir o número mínimo de caracteres que a senha deve possuir. |

Proíbe Senha Igual ao Código do Usuário |

Quando assinalado, determina que o sistema deve proibir que o usuário cadastre uma senha que seja igual a seu código. Quando não assinalado, determina que o sistema deve permitir que o usuário cadastre uma senha igual ao seu código de usuário. |

Habilita histórico de senhas |

Quando assinalado, determina que o sistema deve manter um histórico de senhas cujo proposito é evitar a reutilização em futuras trocas de senha. Boas práticas de segurança restringem a repetição das 10 últimas senhas, mas este limite pode ser parametrizado pelo administrador de acordo com a política de segurança da empresa. É importante ressaltar que as senhas são armazenadas em um formato de criptografia irreversível, utilizando o mesmo mecanismo de segurança atual |

| Habilita exigir senha alfanumérica | Quando assinalado, determinar que o sistema deve parametrizar o formato da senha utilizando composição de grupos de caracteres. Os grupos de caracteres possíveis são alfabéticos, numéricos e especiais. Boas práticas de segurança indicam a utilização de todos os 3 grupos de caracteres. A quantidade de grupos será indicada no campo Número mínimo de conjuntos de caracteres. |

| Acesso | Quando assinalado, habilita número permitido de tentativas de login mal sucedidas. Quando assinalado, habilita tempo em minutos, antes de permitir um novo acesso do usuário. |

| Senha Expirada | Selecionar a opção que determina o tratamento de senhas expiradas. São apresentadas as seguintes opções: Impede Login – Quando selecionado, após o vencimento da senha não é permitido acesso ao sistema. Altera Senha – Quando selecionado, no primeiro acesso após o vencimento da senha, o sistema solicita uma nova senha ao usuário. |

Manutenção Usuário Segurança Estabelecimento - FP0590

Visão Geral do Programa

São definidas todas as informações do acesso ao sistema em relação à Segurança bem como os Níveis de Acesso com as respectivas restrições.

Aviso

Ao ativar o parâmetro Login Unificado/ Perfil de Acesso no programa FP0540 - Consulta Descentralização RH, aba Visão Usuário, não poderá existir nenhum grupo de segurança em comum entre todos os produtos no Datasul 12.

Exemplo: Se o cliente utiliza os módulos HCM e EMS e para ambos produtos ele usa o mesmo grupo de segurança "sup" pra fazer o controle de acesso, então o grupo de segurança "sup" é um grupo em comum entre estes dois módulos distintos.

Devido a regra de arquitetura da função de login Unificado no Datasul, ao ter 2 ou mais produtos apontando para o mesmo grupo de segurança, a permissão de um produto pode sobrepor a permissão do outro ocasionando em perda de acesso aos demais produtos. Para este caso, orientamos proceder conforme orientação abaixo:

É normal que o grupo sup criado no programa bas_grp_usuar seja o grupo que irá fornecer a permissão para todos os programas do ERP Datasul para um usuário de TI - Tecnologia da Informação ou Administrador, no entanto, com o login unificado ativado em um ambiente que utiliza diversos produtos será necessário:

1. Desvincular todos os usuários do grupo sup. pelo programa bas_grp_usuar;

2. Criar um grupo sup para cada produto. Exemplo: se no ambiente são utilizados os produtos HCM e EMS, criar os grupos suphcm e supems;

3. Vincular os novos grupos gerados, no caso do exemplo os grupos suphcm e supems nos respectivos programas dos produtos HCM e EMS, individualmente via bas_prog_dtsul ou em lote pelo programa MEN704ZA.

Será necessário realizar o mesmo processo de forma análoga para todos os grupos de segurança que são compartilhados entre dois ou mais produtos no Datasul 12.

Manutenção Segurança Estabelecimento

Objetivo da tela: |

Definir, por estabelecimento, os grupos de usuários que possuem acesso ao sistema e suas respectivas exceções, como também os níveis de unidade de lotação e os níveis hierárquicos do cargo a partir dos quais os usuários relacionados terão acesso. |

Principais Campos e Parâmetros:

Campo: |

Descrição: |

Estabelecimento |

Código do estabelecimento na qual serão definidas as informações sobre a segurança de acesso ao estabelecimento pelos usuários cadastrados. |

Manutenção Segurança Estabelecimento – Pasta Segurança

Objetivo da tela: |

Definir as informações em relação a segurança do estabelecimento parametrizado no sistema. |

Outras Ações/Ações Relacionadas:

Ação: |

Descrição: |

Incluir |

Níveis de acesso de acordo com a Origem de Mão-de-obra definida. |

Modificar |

Alterações nos parâmetros definidos para a Segurança de acesso ao Estabelecimento selecionado. Para isto, basta selecionar o Grupo de Usuários desejado e acionar este botão para realizar a alteração. |

Eliminar |

Eliminações dos parâmetros definidos para a Segurança de acesso ao Estabelecimento selecionado. Para isto, basta selecionar o Grupo de Usuários desejado e acionar este botão para realizar a eliminação. |

Complemento Segurança Estabelecimento

Objetivo da tela: |

Definir os níveis de acesso de acordo com a origem de mão-de-obra definida. |

Principais Campos e Parâmetros:

Campo: |

Descrição: |

Grupo Usuários |

Código do Grupo de Usuários que serão relacionados ao Grupo de Informações para a Visão descentralizada no sistema e o seu respectivo acesso ao estabelecimento parametrizado. |

Lotação |

Nível da Estrutura de Lotação a partir do qual o Grupo de usuários que está sendo cadastrado terá acesso as informações dos funcionários cadastrados dentro do sistema. |

Hierárquico Funcional |

Nível Hierárquico a partir do qual o Grupo de usuários que está sendo cadastrado terá o acesso às informações dos funcionários cadastrados dentro do sistema. |

Origem Mão-de-Obra |

Neste campo deve-se assinalar para quais tipos de mão-de-obra terão acesso ao estabelecimento que está sendo parametrizado dentro do sistema. Opções deste campo:

|

Manutenção Segurança Estabelecimento – Pasta Exceção

Objetivo da tela: |

Definir as informações de exceção de acesso ao estabelecimento parametrizado no sistema. |

Outras Ações/Ações Relacionadas:

Ação: |

Descrição: |

Formar |

Formações de exceção de segurança de acesso às unidades de lotação do estabelecimento parametrizado. |

Exceção Segurança Lotação

Objetivo da tela: |

Efetuar as formações de exceção de segurança de acesso às unidades de lotação do estabelecimento parametrizado. |

Outras Ações/Ações Relacionadas:

Ação: |

Descrição |

Acrescentar Exceção |

Acrescenta a exceção de acesso a unidade de lotação e usuário selecionado. Para a utilização deste botão, basta selecionar a Unidade de Lotação e Usuário, acionar ele e definir se o parâmetro de acesso é Permissão ou Restrição. |

Retirar Exceção |

Retira a exceção parametrizada para o usuário e unidade de lotação definidos no sistema. Para a utilização deste botão, basta selecionar o Usuário no Quadro Destino e acionar ele para eliminar a exceção definida. |

Principais Campos e Parâmetros:

Campo: |

Descrição: |

Tipo Acesso |

Tipo de acesso que o usuário selecionado terá na unidade de lotação assinalada no sistema. Opções de Acesso:

|

Quadro: |

Descrição: |

Unidade Lotação |

Apresenta as unidades de lotação que estão cadastradas para o estabelecimento parametrizado no sistema. Desta forma, pode-se selecionar e definir, por unidade de lotação, todas as permissões e restrições de acesso aos usuários cadastrados no sistema. |

Usuários (Origem) |

Apresenta os usuários cadastrados no sistema disponíveis para a definição das regras de permissão e restrição de acesso as unidades de lotação relacionadas ao estabelecimento parametrizado. |

Usuários (Destino) |

Apresenta os usuários definidos com permissão ou restrição de acesso ao sistema de acordo com as parametrizações efetuadas. As seleções destes usuários são realizadas a partir dos botões Acrescentar Exceção e Retirar Exceção. |

Exemplo:

Definição de Parâmetros para Inclusão de usuários:

1. Definir uma matriz de usuários, conforme segue:

Matriz de Usuários |

|

Usuário |

Carla Maria Ferreira |

Unidade de Lotação |

Gerência Comercial |

Cargo |

Chefe Departamento Vendas (Nível Hierárquico 3) |

Unidades de lotação para Acesso |

Departamento de Vendas Departamento de Expedição |

Nível Hierárquico Permitido |

Nível 04 – Funcionários |

Observando-se estes parâmetros (Unidade de Lotação, Cargo com seu devido nível hierárquico, Unidades de Lotação que ele deve ter acesso e nível hierárquico de cargo que é permitido acesso ao funcionário), deve-se associar o usuário a um grupo de usuários que possuam atributos que satisfaçam estes parâmetros, conforme abaixo:

Grupo de Usuários |

|

Grupo de Usuários |

SUP – Supervisores |

Acesso Aplicativo |

HUR – Recursos Humanos |

Acesso Sistema |

PMG – Administração de Pessoal |

Acesso Módulo |

MFP – Folha de Pagamento |

Este grupo de usuários deve ser associado ao Grupo de Informações SAL, como descrito abaixo:

Grupo de Informações |

SAL – Informações Salariais |

||

Grupo Usuário |

SUP – Supervisores |

Permite Alteração |

Não |

Depois da associação do Grupo de Usuários ao Grupo de Informações, deve-se relacionar o Grupo de Usuários ao estabelecimento do usuário, indicando as permissões de acesso pelo nível hierárquico de função e lotação. Assim sendo, os usuários que estão no Grupo de Usuários possuirão acessos em comum, de acordo com sua posição no organograma registrado no sistema folha de pagamento. Esta associação segue o exemplo abaixo:

Estabelecimento |

Empresa – Modelo Filial 01 |

Grupo de Usuário |

SUP - Supervisores |

Plano de Lotação |

03 – Departamentos |

Nível Hierárquico Funcional |

04 –Funcionários |

Depois desta sequência de processos, o usuário que executa a inclusão de outro usuário, pode testar por meio do procedimento Visão Usuário, quais são os acessos destinados ao novo usuário incluso.

Pré-requisitos:

Manutenção Informações Gerais Estabelecimentos - FP0560

Manutenção Grupo de Usuários - SEC001AA

Manutenção Usuários - SEC000AA

Manutenção Tipo Unidade Lotação - FP0760

Manutenção de Nível Hierárquico Funcional - FP0730

↑ início

A lei estabelece que o consentimento é a manifestação livre, informada e inequívoca pela qual o titular concorda com o tratamento de seus dados pessoais para uma determinada finalidade.

Deve-se identificar a necessidade da solicitação do consentimento e elaborá-lo, por meio de documentação física, atentando para os princípios previstos na lei em relação ao tratamento dos dados pessoais.

O cliente, como controlador, é responsável pela:

- Elaboração: criação do termo de consentimento, assegurando todos os princípios previstos na lei e necessidade de uso dos dados pessoais pela empresa.

- Solicitação: inserir a solicitação do consentimento ao titular nos processos da empresa, por exemplo, na contratação de funcionários e serviços.

- Gestão: controlar o consentimento dos titulares e a atualização do termo de consentimento em caso de atualizações ou mudanças na finalidade do tratamento dos dados pessoais, que neste caso deve ser solicitado novo consentimento ao titular, que possui o direito de revogá-lo.

É importante lembrar que o cliente, como controlador, deverá destacar no termo de consentimento quais produtos compartilha dados dentro e fora da organização.

Atenção!

Dado pessoal de criança e adolescente: O Estatuto da Criança e do Adolescente (ECA) considera criança a pessoa até 12 anos de idade incompletos e adolescente aquela entre 12 e 18 anos de idade. A LGPD apresenta uma sessão específica sobre os dados de crianças e adolescentes, portanto, para titulares menores de idade deve existir um consentimento específico e claro dos pais ou responsável legal.

O produto RH não possui tratamento para o consentimento, portanto sugerimos a avaliação dos processos existentes na empresa para inserir a solicitação do consentimento (meio físico) junto aos mesmos.

Objetivo

O módulo Recrutamento e Seleção permite que sejam criados os modelos de documentos admissionais, que atenderão tanto aos Contratos de Trabalho como também para os demais documentos admissionais (adesão ao grêmio da empresa, vale transporte, seguro, declaração para fins de imposto de renda).

Visão Geral

O contrato de trabalho e demais documentos relacionados com o processo admissional, são atendidos pelo sistema a medida em que o usuário previamente definir os “modelos”. Existem duas opções para criar estes modelos de documentos, sendo que para cada um há procedimentos específicos.

Tipo Padrão

Irá utilizar recursos da ferramenta progress (que faz parte do banco de dados utilizado pelos produtos Datasul). A impressão destes será igual aos demais relatórios do sistema.

O usuário irá gerar o modelo informando suas características básicas (código, descrição, texto, variáveis), sendo que o sistema irá tratar como um documento “progress”. (ver detalhes em Criar Modelo Documentação Admissional)

Tipo Editor

Irá utilizar os recursos do editor de textos adotado na empresa, sendo que estes terão a qualidade de apresentação que caracteriza este editor, uma vez que poderão ser utilizadas todas as facilidades previstas no produto, desde que o arquivo criado tenha “extensão RTF (rich text format).Há necessidade de que sejam definidos os modelos no diretório que foi indicado nos parâmetros do sistema, este parâmetro é definido no Módulo Folha de Pagamento. (ver detalhes Parâmetros Empresa RH campo Local Modelo)

- Além do teor relativo ao texto propriamente dito, o usuário deverá obrigatoriamente ter conhecimento das diversas “variáveis” que estão disponíveis e, que poderão ser distribuídas ao longo do documento. Para tanto deverá simular uma criação de modelo de contrato (ver detalhes em Criar Modelo Documentação Admissional).

Apresentação: Instalação e Configuração Dataviewer para o Datasul 12

↑ início

Assegurar a proteção das informações nas integrações, de ponta a ponta, em relação aos protocolos utilizados pela empresa nas comunicações realizadas. O cliente, como controlador, é o responsável em assegurar esta proteção/segurança.

No sentido de orientar e auxiliar os clientes, a TOTVS sugere algumas validações:

- Verificar se a empresa faz uso de protocolos inseguros como: HTTP, ODBC, FTP, Telnet, etc.

- Avaliar a substituição destes por protocolos SEGUROS: HTTPS, FTPS, SSH, etc.

- Manter desativado por padrão os protocolos inseguros, caso não possua alternativa de substituição.

01. VISÃO GERAL

Disponibilizar no produto Datasul a funcionalidade para o relacionamento das rotinas que utilizam campos pessoais e/ou sensíveis, cadastrados no sistema.

A funcionalidade foi acoplada dentro do programa de Dados protegidos html.protectedData para que dessa forma, as ações referente a dados pessoais e/ou sensíveis estejam centralizados, também está disponível o acesso direto a funcionalidade por meio do programa html.protectedData-field-Association.

02. EXEMPLO DE UTILIZAÇÃO

Existem duas maneiras de acesso ao programa de Relacionamento de campos, sendo elas:

Após o acesso, localizar o programa Relacionamento de campos e realizar o acesso:

Utilização do programa Relacionamento de campos

Clicar no botão Adicionar programa, resultando na abertura da tela Adicionando Relacionamentos

Código do programa (Zoom).

- São listados os programas do cadastro de programas Manutenção de Programa (MEN012AA)

Clicar no botão Relacionar campo, informar os campos:

- Nome Banco (Zoom): São listados todos os bancos existentes no

Gerenciamento dos campos pessoais e/ou sensíveis - Nome Tabela (Zoom): São listadas todas as tabelas relacionadas ao banco selecionado no zoom anterior.

- Selecionar Campos: São apresentados os campos relacionados aos

Zooms: Nome Banco e Nome Tabela.

Na tela principal Relacionamentos de campos, localizar o programa desejado na listagem de programas;

- Ao localizar o programa, clicar no botão editar;

- A edição permite adicionar e remover relacionamentos com campos.

Existem duas maneiras para remover o relacionamento entre campo e programa

- Remover um relacionamento entre campo e programa

- Ao editar um campo, existe a possibilidade de remover campo, demonstrado anteriormente no processo de edição.

- Remover todos relacionamentos por programa

- Utilizar a opção remover existente na tela principal Relacionamentos de campos.

Auditoria de programas