Objetivo

O objetivo deste documento é especificar como deve ser feita a parametrização da linha Microsiga Protheus para utiizar o Fluig Identity.

Requisitos mínimos

Para utilizar a integração com o Fluig Identity certifique-se que:

- O TOTVS | AppServer é superior ou igual a build 7.00.121227P - Aug 12 2013

- A pacote de atualização da Lib do Microsiga Protheus aplicado no ambiente é superior a Agosto/2013

- O TOTVS | AppServer esta configurado como servidor de HTTP, para maiores informações consulte http://tdn.totvs.com.br/pages/viewpage.action?pageId=6064821

* Para atualização do ambiente, consulte nossa Central de Download no endereço: http://www.totvs.com.br/suporte

Como habilitar o Fluig Identity

Importante

Se tiver dúvidas sobre essa documentação, entre em contato com a equipe de suporte da linha Microsiga Protheus.

Para habilitar o Fluig Identity no Microsiga Protheus você deve acessar o módulo Configurador, menu 'Usuários\Política', tendo a certeza que esta conectado no Slave que possui a configuração HTTP habilitada.

Ao acessar a rotina de 'Política', vá para a pasta 'Política de Segurança' e dentro desta pasta, selecione a pasta 'Regras de senha'.

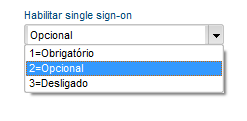

Na pasta 'Regras de senha' habilite o Single Sign-On alterado o valor do campo do formulário para Opcional ou Obrigatório. Quando o campo 'Single Sign-On' esta configurado como Obrigatório, somente será admitido o acesso ao sistema pelo IdP, exceto os módulos de Administração (Exemplo: Configurador) que continuam com a forma de acesso padrão habilitada. Caso o campo 'Single Sign-On' seja configurado como Opcional, o acesso ao sistema poderá ser realizado pelo IdP ou pelo formato tradicional.

Após a configuração do campo 'Single Sign-On' será necessário configurar o campo 'Modalidade de Single Sign-On' alterando o valor do campo do formulário para a opção 2-Fluig Identity.

Uma vez configurado vá a pasta 'Integração SAML'.

Na pasta 'Integração SAML' informe a URL de identificação do Service Provider ou SP no campo do formulário 'Identificação do Service Provider'. A URL de identificação do SP é formado por:

http://<ip do appserver>:<porta http>/<EntityId>, onde:

<IP do appserver>: É o endereço IP do TOTVS | AppServer que tem a chave HTTP configurada

<porta http>: É a porta informada na chave HTTP.

<EntityId>: É a chave de identificação do Service Provider. Pode ser qualquer texto válido em uma URL, por exemplo: 'sp'

No campo 'Lista de URLs aceitas para conexão' do formulário, informe a lista de endereços aceitos para uma transação do Identity. Recomenda-se que seja informado a lista de URLs do SmartClientHTML separados pelo caracter ';' (ponto e virgula), exemplo: 'http://localhost:8081;http://localhost'

O próximo passo é importar o metadata do IdM. O metadata pode ser fornecido de 3 formas diferentes:

- Arquivo

- URL

- Texto

O metadata é um texto no formato XML que define alguns parâmetros de segurança entre o IdP e o SP, entre eles o certificado digital e a identificação do IdP, conforme exemplo abaixo:

<?xml version="1.0" encoding="UTF-8" standalone="no"?><md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" entityID="TotvsLabs"><md:IDPSSODescriptor protocolSupportEnumeration="urn:oasis:names:tc:SAML:2.0:protocol"><md:KeyDescriptor use="signing"><ds:KeyInfo xmlns:ds="http://www.w3.org/2000/09/xmldsig#"><ds:X509Data><ds:X509Certificate>MIICBjCCAW8CBgFAOxWDkDANBgkqhkiG9w0BAQsFADBJMSYwJAYDVQQLEx1Ub3R2c0xhYnMgUHJp

bWFyeSBDZXJ0aWZpY2F0ZTESMBAGA1UEChMJVG90dnNMYWJzMQswCQYDVQQGEwJVUzAeFw0xMzA4

MDExODEzMjBaFw0xODA3MzExODEzMjBaMEkxJjAkBgNVBAsTHVRvdHZzTGFicyBQcmltYXJ5IENl

cnRpZmljYXRlMRIwEAYDVQQKEwlUb3R2c0xhYnMxCzAJBgNVBAYTAlVTMIGfMA0GCSqGSIb3DQEB

AQUAA4GNADCBiQKBgQCrzk/d+HJR5iCQ4oOYPEm4Mc5TMq1NOYuxp2PmOZsNd99vIhUvnTS59blP

mz6AMLwOH20Z7nr0rog9RqiMCZLZBBnzPWprh1Hsz6bg9lrggvT8YTalUxr6ktfqp6gy08N6VSd4

jqvN5YeLllG5oeBYJA5R82vJKXBdxWIW8mex9wIDAQABMA0GCSqGSIb3DQEBCwUAA4GBADTQm7qa

+LoSu9iWb0F0THH4fX8ZaL8qDyuiVuXFBnpuw16X2Du0qmgJwM5Mp9su3w7CEdp6YGMtRJXwizSd

KsxiDEXs2aRY7pepKNRC/PEyI9lXj+nTrjL7q4mOT2V7NGxjjkzZTWWXtNJ+TEYi5pGcW4rBz+/s

w8Hbep+F6L/r</ds:X509Certificate></ds:X509Data></ds:KeyInfo></md:KeyDescriptor><md:SingleSignOnService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://app.fluigidentity.com/cloudpass/SPInitPost/receiveSSORequest"/><md:SingleSignOnService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-Redirect" Location="https://app.fluigidentity.com/cloudpass/SPInitRedirect/receiveSSORequest"/></md:IDPSSODescriptor></md:EntityDescriptor>

Para importar o metadata, pressione o botão 'Importar Metadata' e siga os passos do Assistente de importação, informando a URL ou o Arquivo fornecido pelo IdP. Ao finalizar a importação do metadata o campo 'Identificação do Identity Provider (IdP)' do formulário será preenchido automaticamente.

Por ultimo, pressione o botão 'Atualiza SP - Service Provider'. Em seguida será informado se a operação foi realizada com sucesso ou houve algum problema, em caso de problemas, contacte o IdP. Por ultimo, o sistema irá gerar o metadata do SP que é solicitado pelo IdM para concluir a operação. Caso seja necessário, este arquivo pode ser gerado sem que seja necessário executar o passo do metadata do IdM.

Como relacionar o usuário do IdP ao Microsiga Protheus

Os usuários do Microsiga Protheus podem ser relacionados ao IdP através do código do usuário, Login do usuário ou pelo e-mail do usuário, sendo que estes dados devem ser enviados pelo IdP.

Video de configuração do IdP/SP