LDAPLDAP (Lightweight Directory Access Protocol) é um protocolo de aplicação aberto criado como uma alternativa de acesso ao Directory Access Protocol (DAP), ou seja, para acessar e manter serviços de informação de diretório distribuído sobre uma rede. Para que seja possível realizar a autenticação de usuários do produto, utilizando o login e senha de rede de cada usuário, se faz necessário uso de endereço URL LDAP no produto. Acionando a opção  serão apresentadas as configurações para realizar autenticação de usuário no produto utilizando o mesmo Usuário/Senha de acesso a rede configurada com acesso via servidor Active Directory (AD). serão apresentadas as configurações para realizar autenticação de usuário no produto utilizando o mesmo Usuário/Senha de acesso a rede configurada com acesso via servidor Active Directory (AD).

Acione o botão  para registrar informações de conexão LDAP para cada novo domínio de rede para autenticação de usuários no produto. para registrar informações de conexão LDAP para cada novo domínio de rede para autenticação de usuários no produto.

Domínio

Informe o nome do domínio do servidor LDAP. | Nota |

|---|

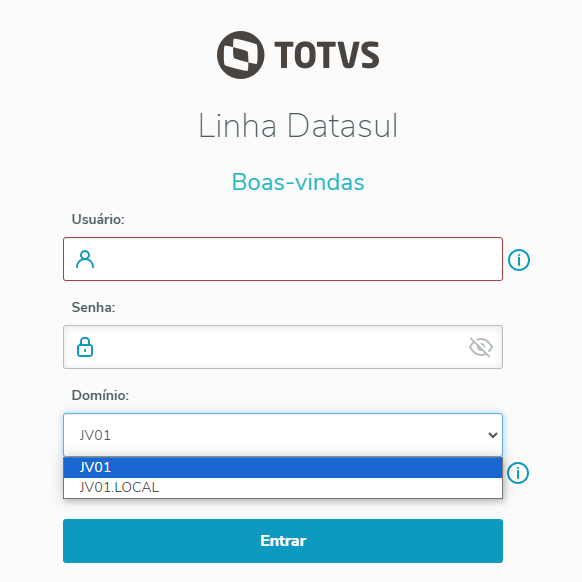

| O valor parametrizado neste campo é apresentado nas telas de login do ERP Datasul e também no login intermediário. Dependendo da parametrização efetuada nesta tela e no cadastro de usuários, o ERP Datasul permitirá efetuar o login por diferentes domínios. Observe o exemplo abaixo, foi cadastrado dois domínios somente com o nome diferente (JV01 e JV01.LOCAL), todas as demais parametrizações de URL e Grupos são equivalentes:

Para efetuar o login no produto com um usuário externo, o sistema efetuará o vínculo do domínio (apresentado na tela de login) com o cadastro previamente configurado para resgatar os dados de conexão com servidor do LDAP e assim efetuar a autenticação do usuário (com o Active Directory). Dependendo do que foi informado no cadastro do domínio (por exemplo: valores de domínio inexistentes), pode ocasionar a falsa impressão de inconsistência de validação, porém neste momento o domínio é considerado somente como um "alias" para indicar em qual URL e Grupo serão realizados as validações.

Após efetuada a etapa de autenticação, o produto considera o login do usuário com o seu domínio para efetuar o vínculo com o usuário (Tipo Acesso: Externo) cadastrado no ERP Datasul. Os dados de login x cadastro de usuários (Usuário x Usuário) e (Domínio x Domínio SO) devem ser iguais.

Os dados parametrizados na tela de propriedades também são utilizados no login intermediário, porém esta tela possui características diferentes de validação. Para mais informações desta tela, consultar o link: https://tdn.totvs.com/pages/viewpage.action?pageId=486183463.

|

URL

Indica o endereço URL do servidor LDAP onde será feito a consulta de autenticação, no formato ldap://[HOST]:[PORT], onde: ♦ HOST Host do servidor AD ♦ PORT Porta de conexão do servidor AD (padrão é 389 se não estiver em alguma outra porta específica)

EXEMPLO: //server01.ad01.local:389

Não sabe como identificar o endereço URL LDAP a ser informado? Entre em contato o administrador de rede para auxílio ou então acesse a dica Como instalar e utilizar a ferramenta LDP. Tipo

Indica o o escopo de busca no LDAP que pode ser definido como: ♦ Base → Quando todos os usuários se encontrem em uma mesma pasta na estrutura do LDAP, ou seja, a procura é feita somente no nível definido no campo Grupos. ♦ Estrutura → Quando os usuários se encontrem em pastas distintas e houver necessidade de realizar uma pesquisa prévia em toda a árvore do AD, ou seja, a procura é feita em todos os níveis a partir do ponto inicial definido em Grupos, mas utilizará também as informações dos campos Pesquisa, Filtro e Senha. Grupos

Indica um filtro de pesquisa de grupos de usuários na árvore do AD. Dependendo do escopo de busca informado no campo Tipo, este campo poderá ter informações distintas. | Tipo | Grupos |

|---|

| Base | Informar a pasta da estrutura do serviço LDAP (árvore do AD) onde será feita a pesquisa. Exemplo: OU=Participantes,OU=Usuarios,OU=\#EXEMPLO,DC=ad01,DC=local | | Estrutura | Informar a localização do usuário chave que tem permissão e fará a pesquisa em toda a estrutura do serviço LDAP (árvore do AD) em busca do usuário a ser autenticado. Para isso será necessário informar o campo Senha do usuário chave que tem permissão para realizar esta pesquisa. Exemplo: CN=usuario.pequisa,OU=Diversos,OU=Usuarios,OU=\#EXEMPLO,DC=ad01,DC=local |

Senha (Quando TIPO for ESTRUTURA)

Senha do usuário chave que possui permissão de acesso de pesquisa irrestrita na árvore do servidor AD, que é utilizada quando o campo Tipo está configurado como Estrutura e existe um filtro informado no campo Grupos.

Pesquisa (Quando TIPO for ESTRUTURA)

Informe o ponto inicial da árvore do servidor AD de onde será iniciada a busca pelo usuário a ser autenticado. Exemplo: OU=\#EXEMPLO

Filtro (Quando TIPO for ESTRUTURA)

Informe um filtro para pesquisa do usuário no servidor AD, utilizando o código do usuário. Exemplo: sAMAccountName={0} Neste exemplo o código do usuário será substituído no valor {0}.

| Informações |

|---|

| title | Configurações do Usuário Integrado |

|---|

| Após parametrizações do LDAP descritos acima, devem ser realizadas as parametrizações dos usuários que irão utilizar essa integração. No programa de Cadastro de Usuário(SEC000AA) deverá ser realizado o vínculo do usuário do sistema operacional ao usuário do ERP através da aba extensão e na sequência alterado o TIPO do usuário para Externo. Para maiores detalhes quanto a este processo, acesse Manutenção de Usuário (SEC000AA) |

| Dica |

|---|

| title | Como identificar a URL LDAP? |

|---|

| A Microsoft disponibiliza algumas ferramentas de suporte do Active Directory e dentre elas pode ser utilizada a ferramenta LDP que permite executar operações de protocolo de acesso a pastas leves (LDAP) no Active Directory por linha de comando.

| Expandir |

|---|

| title | Como instalar e utilizar a ferramenta LDP |

|---|

| A ferramenta LDP é um recurso que deve ser ativado no Windows, quando não estiver disponível por linha de comando. Para ativar este recurso no Windows, acesse Painel de controle → Programas e Recursos → Ativar ou Desativar Recursos do Windows → Serviços AD LDS

Após ativação do recurso LDP no Windows, acione o Prompt de Comando e execute o comando ldp.

Na tela apresentada, acesse o menu Connection > Connect

Informe o IP ou HostName e o número da Porta do servidor LDAP (Padrão 389).

Se a comunicação estiver funcional será então apresentada uma listagem contendo informações da árvore do servidor AD (Active Directory).

Veja o conteúdo da informação defaultNaminContext que é "DC=jv01,DC=local". Com este passo a passo já é possível montar a configuração do campo URL e também obter informações para preencher os campos Pesquisa, Grupos ou Filtro, sendo estes últimos 3 somente preenchidos quando o campo Tipo (escopo de busca) estiver configurado como Estrutura. Neste caso o campo URL seria preenchido com: ldap://server01:389 |

|

| Nota |

|---|

| Para configurar o acesso via LDAP com SSL no produto Datasul é necessário importar o certificado digital do servidor LDAP na lista de certificados confiáveis do Sistema Operacional e da JVM . Para realizar a importação do certificado na JVM execute, no diretorio bin do java home, o comando keytool -importcert -alias "<alias>" -keystore "<java home>\lib\security\cacerts" -file "<caminho completo do certificado>". Ao executar o comando, a senha do certificado pode ser solicitada. A senha padrão dos certificados digitais é changeit. No Sistema Operacional, basta clicar duas vezes no certificado, selecionar a opção Instalar Certificado e prosseguir com o wizard de instalação. |

Para informações sobre padrão de URL LDAP acesse RFC-2255 - Formato URL LDAP

|